Laten we enkele feiten bekijken over AWS EBS-volumecodering, het rootvolume kan niet worden geselecteerd voor codering tijdens het starten van de instantie. niet-rootvolume kan worden versleuteld tijdens het starten of na het starten. root-volume kan niet worden versleuteld na het starten van een instantie zonder er een momentopname van te maken. Laatst gewijzigd: 2025-01-22 17:01

Desired Capabilities is een klasse die wordt gebruikt om een reeks basisvereisten aan te geven, zoals combinaties van browsers, besturingssystemen, browserversies, enz. om geautomatiseerde cross-browsertests van een webtoepassing uit te voeren. Laatst gewijzigd: 2025-01-22 17:01

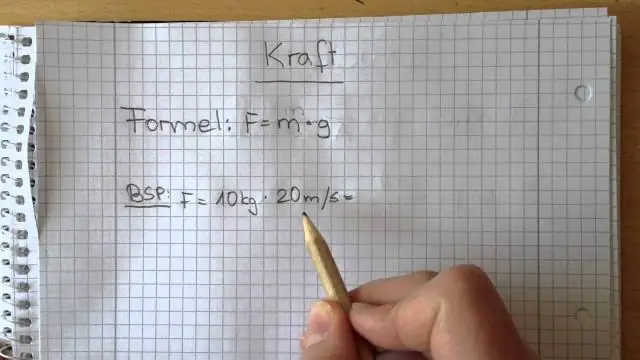

Om de relatieve formulemassa (M r) van een verbinding te vinden, tel je de relatieve atomaire massawaarden (A r-waarden) voor alle atomen in de formule bij elkaar op. Vind de Mr van koolmonoxide, CO. Vind de Mr van natriumoxide, Na 2O. De relatieve formulemassa van een stof, weergegeven in grammen, wordt één mol van die stof genoemd. Laatst gewijzigd: 2025-06-01 05:06

Wordt de 5e generatie iPod ook geleverd met de vingerafdruk-ID-scan? Antwoord: A: Antwoord: A: Het enige apparaat dat Apple op dit moment verkoopt met een vingerafdrukscanner is de iPhone 5S. Laatst gewijzigd: 2025-01-22 17:01

CASP heeft tot doel individuen te helpen vaardigheden te ontwikkelen om onderzoeksbewijs te vinden en te begrijpen, en hen te helpen om bewijs in de praktijk toe te passen. De tools van het Critical Appraisal Skills Program (CASP) zijn ontwikkeld om mensen te leren hoe ze verschillende soorten bewijs kritisch kunnen beoordelen. Laatst gewijzigd: 2025-01-22 17:01

De volgende scenario's zullen het meest waarschijnlijk termieten naar uw huis lokken. Stapels hout. Brandhout en houtstapels kunnen termieten aantrekken, waardoor ze dichter bij uw huis komen. Overtollig gebladerte. Terwijl ze rotten, trekken dode bomen en stronken termieten aan. Boom ledematen en bladeren. Hakselhout. Verstopte dakgoten. Vleugels. Modder buizen. Frass. Laatst gewijzigd: 2025-01-22 17:01

Procedure: Adresboek (CSV) importeren in Outlook2003 Stap 1: Open Microsoft Outlook. Klik op "Bestand" en selecteer "importeren en exporteren…" Selecteer "Importeren uit een ander programma of bestand" Selecteer "Door komma's gescheiden waarden (Windows) Blader naar het bestand Son_Emails_Addresses.csv. Selecteer "Contacten" Zorg ervoor dat het importbestand is aangevinkt. Laatst gewijzigd: 2025-01-22 17:01

Eigenlijk gebruikt DNS voornamelijk het User Datagram Protocol (UDP) op poortnummer 53 om verzoeken te behandelen. Laatst gewijzigd: 2025-01-22 17:01

Windows 7 SP1 installeren met Windows Update (aanbevolen) Selecteer de Start-knop > Alle programma's > WindowsUpdate. Selecteer in het linkerdeelvenster Controleren op updates. Als er belangrijke updates worden gevonden, selecteert u de link om beschikbare updates te bekijken. Selecteer Updates installeren. Volg de instructies om SP1 te installeren. Laatst gewijzigd: 2025-01-22 17:01

Door koperen krimp- en roestvrijstalen klemringen van PEX-buizen te verwijderen, is het mogelijk om PEX-fittingen opnieuw te gebruiken. Snijd eerst de fitting zo dicht mogelijk bij het uiteinde van de fitting uit het systeem. Laatst gewijzigd: 2025-01-22 17:01

Polymorfisme is een van de functies van PHP Object Oriented Programming (OOP). Als we het met andere woorden zeggen: 'Polymorfisme beschrijft een patroon in Object Oriented Programming waarin een klasse variërende functionaliteit heeft terwijl het een gemeenschappelijke interface deelt.'. Laatst gewijzigd: 2025-01-22 17:01

De NASM-certificering is meer een certificering voor corrigerende oefeningen, terwijl de ISSA-certificering meer een algemene trainingscertificering is. NASM is geaccrediteerd door de NCCA, terwijl ISSA is geaccrediteerd door de DEAC. Beide certificeringen voor persoonlijke training staan hoog aangeschreven in de personal training-industrie. Laatst gewijzigd: 2025-01-22 17:01

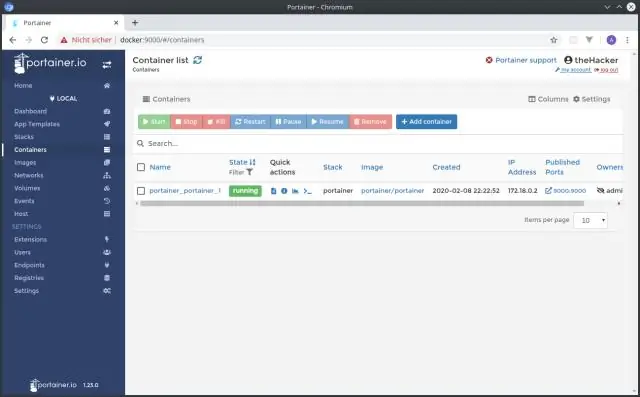

Snelstartgids voor de inhoud van het containerregister. Voordat je begint. Bouw een Docker-image. Voeg de afbeelding toe aan Container Registry. Configureer docker om de gcloud-opdrachtregeltool te gebruiken als referentiehulp. Tag de afbeelding met een registernaam. Duw de afbeelding naar Container Registry. Haal de afbeelding uit Container Registry. Schoonmaken. Wat is het volgende. Laatst gewijzigd: 2025-01-22 17:01

Het IP-adres en de SQL-poort van uw database vinden Houd de Windows-toets op uw toetsenbord ingedrukt en druk vervolgens op de 'R'-toets om het vak 'Uitvoeren' te openen. Typ 'cmd' in het tekstvak en klik vervolgens op 'OK'. Typ 'ipconfig' in de zwarte doos die verschijnt. Zoek naar de titel 'Ethernet-adapter' en zoek naar 'IPV4-adres', dit is je lokale IP-adres. Laatst gewijzigd: 2025-01-22 17:01

Nee, CCNA-certificering is helemaal niet essentieel voor een carrière in informatiebeveiliging. CCNA helpt u netwerken te begrijpen. Opgeleide jongens op het gebied van informatiebeveiliging werken bij audit-, monitoring- en beveiligingsbedrijven. CISA, CISSP, CIA, CISM is waar u naar moet kijken. Laatst gewijzigd: 2025-01-22 17:01

Ga naar Instellingen > Batterij en tik op 3 verticale stippen rechtsboven in het scherm. Selecteer Batterijgebruik en controleer welke app de meeste stroom verbruikt die leidt tot oververhitting. De boosdoener onder de apps kan een ingebouwde Google-app of een app van derden zijn. Laatst gewijzigd: 2025-01-22 17:01

Start het Java RMI-register Om het register te starten, voert u de opdracht rmiregistry uit op de host van de server. Deze opdracht produceert geen uitvoer (indien succesvol) en wordt meestal op de achtergrond uitgevoerd. Voor meer informatie, zie de tools-documentatie voor rmiregistry [Solaris, Windows]. Laatst gewijzigd: 2025-01-22 17:01

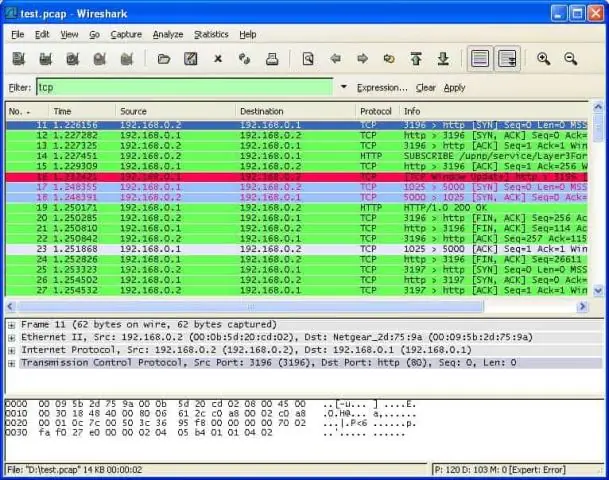

Als ik een bestand upload, is mijn computer de bron en de server de bestemming. De bron is het systeem dat de gegevens verzendt; de bestemming is het systeem dat de gegevens ontvangt. In een unidirectionele datastroom zie je (relatief) grote pakketten van één eindpunt, met tcp. Laatst gewijzigd: 2025-01-22 17:01

Klik op het menu Start en gebruik het pad Start > AllPrograms > Windows Virtual PC > Windows XPMode. Typ een wachtwoord in het pop-upvenster dat u voor uw virtuele machine wilt gebruiken, typ nogmaals om te verifiëren en klik op Volgende. Selecteer op het tweede scherm de optie om automatische updates in te schakelen en klik op volgende. Laatst gewijzigd: 2025-01-22 17:01

SQL Server-identiteit. Identiteitskolom van een tabel is een kolom waarvan de waarde automatisch toeneemt. De waarde in een identiteitskolom wordt gemaakt door de server. Een gebruiker kan over het algemeen geen waarde invoegen in een identiteitskolom. Identiteitskolom kan worden gebruikt om de rijen in de tabel uniek te identificeren. Laatst gewijzigd: 2025-01-22 17:01

Camcorders verzamelen hun audio via een ingebouwde microfoon, maar niet alle microfoons zijn gelijk gemaakt. Er zijn drie basistypen: mono, stereo en meerkanaals of 'surroundgeluid'. Laatst gewijzigd: 2025-01-22 17:01

IPX/SPX staat voor Internetwork Packet Exchange/Sequenced Packet Exchange. IPX en SPX zijn netwerkprotocollen die aanvankelijk werden gebruikt op netwerken die gebruikmaken van de Novell NetWare-besturingssystemen, maar werden veel gebruikt op netwerken met Microsoft Windows LANS, aangezien ze NetWare LANS vervingen. Laatst gewijzigd: 2025-01-22 17:01

Net als HTTPS is WSS (WebSockets over SSL/TLS) versleuteld en beschermt zo tegen man-in-the-middle-aanvallen. Verschillende aanvallen op WebSockets worden onmogelijk als het transport beveiligd is. Laatst gewijzigd: 2025-01-22 17:01

Evenzo, als u een Android-versie gebruikt die ouder is dan 4.0, moet u een lege ruimte op uw startscherm blijven aanraken en wachten tot er een menu verschijnt. Selecteer in dat menu de optie Mappen > Nieuwe map, waarmee een map op uw startscherm wordt geplaatst. U kunt vervolgens apps naar die map slepen. Laatst gewijzigd: 2025-01-22 17:01

NET Reflector Desktop? (van Red Gate Software Ltd). NET Reflector stelt u in staat om eenvoudig de klassenhiërarchieën van te bekijken, te navigeren en te doorzoeken. NET-assembly's, zelfs als u de code er niet voor hebt. Hiermee kunt u decompileren en analyseren. Laatst gewijzigd: 2025-01-22 17:01

Een alleen-kopiëren back-up is een SQL Server-back-up die onafhankelijk is van de volgorde van conventionele SQL Server-back-ups. Meestal verandert het maken van een back-up de database en heeft dit invloed op hoe latere back-ups worden hersteld. Een logboekback-up met alleen kopiëren kan echter soms handig zijn voor het uitvoeren van een online herstel. Laatst gewijzigd: 2025-01-22 17:01

REPEAT-opdracht in Logo. Dit commando stelt de gebruiker in staat om het tekenen van vormen te vereenvoudigen door Logoto REPEAT een bepaald aantal keren een richting te vertellen. Als je bijvoorbeeld een vierkant tekent, teken je eigenlijk vier keer hetzelfde in Logo (fd 100 rt 90 fd 100 rt 90 fd 100rt 90 fd 100 rt 90). Laatst gewijzigd: 2025-01-22 17:01

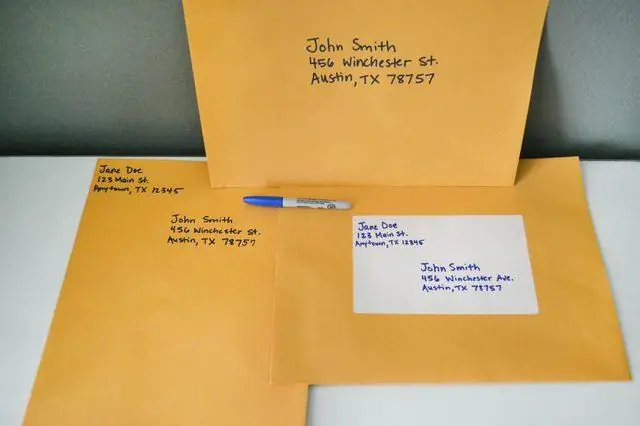

USPS Binnenlandse Bezorgtijden Mail Class Delivery Speed Tracking USPS Retail Ground 2-8 werkdagen Ja Media Mail 2-8 werkdagen Ja First Class Mail (brieven) 1-3 werkdagen Nee First Class Mail (grote enveloppen) 1-3 werkdagen Nee. Laatst gewijzigd: 2025-06-01 05:06

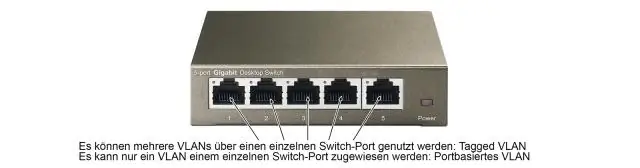

VLAN vergroot de omvang van broadcast-domeinen, maar vermindert niet het aantal collision-domeinen -> D is niet correct. VLAN's vergroten het aantal broadcast-domeinen terwijl de omvang van de broadcast-domeinen wordt verkleind, waardoor het gebruik van de links toeneemt. Laatst gewijzigd: 2025-01-22 17:01

De drie meest voorkomende besturingssystemen voor personal computers zijn Microsoft Windows, macOS en Linux. Laatst gewijzigd: 2025-01-22 17:01

NEW DELHI: Bharti Airtel was het meest consistente datanetwerk in zes van de 10 meest bevolkte steden, waaronder Mumbai en New Delhi, terwijl Reliance Jio het beste netwerk was met de hoogste kwaliteit consequent in Kolkata en Jaipur, volgens Tutela's laatste State of Mobile Networks Report for India. Laatst gewijzigd: 2025-01-22 17:01

De manier waarop Event Bus in Vert. x werkt, is dat het berichten kan leveren aan verticles die op verschillende JVM's draaien en in verschillende talen zijn geschreven, zolang ze allemaal deel uitmaken van dezelfde Vert. Zoals u kunt zien, wordt bij communicatie binnen dezelfde JVM het object net als geheugenreferentie tussen vertices doorgegeven. Laatst gewijzigd: 2025-01-22 17:01

Term opgevraagd. Retourneert documenten die een exacte term bevatten in een opgegeven veld. Elasticsearch wijzigt standaard de waarden van tekstvelden als onderdeel van de analyse. Dit kan het vinden van exacte overeenkomsten voor tekstveldwaarden bemoeilijken. Gebruik in plaats daarvan de zoekquery om tekstveldwaarden te zoeken. Laatst gewijzigd: 2025-01-22 17:01

Edison stekker. Door Sweetwater op 30 januari 2004, 00:00 uur. Een gewone elektrische stekker in de Verenigde Staten. Gekenmerkt door twee platte bladen en een halfronde grondpen. Er zijn verschillende variaties op dit thema: Een stekker met een vermogen van 20 ampère heeft over het algemeen het ene blad loodrecht op het andere. Laatst gewijzigd: 2025-01-22 17:01

Voer een van de volgende handelingen uit: Druk op de knop Stop totdat de wagen zich in de inktwisselpositie aan de rechterkant bevindt. Houd de knop Stop drie seconden ingedrukt om deze naar de positie voor het vervangen van de inktcartridge te verplaatsen. Laatst gewijzigd: 2025-01-22 17:01

Klik op het pictogram Zoeken op uw besturingssysteem, typ Scan in de zoekbalk, klik in de weergegeven resultaten met de rechtermuisknop op Scannen naar en selecteer Bestandslocatie openen. Klik met de rechtermuisknop op Scanto.exe en selecteer Verzenden naar > Bureaublad, er wordt een snelkoppeling voor de scansoftware op uw bureaublad gemaakt. Laatst gewijzigd: 2025-01-22 17:01

Een afzender blokkeren Selecteer in de berichtenlijst een bericht van de afzender die u wilt blokkeren. Selecteer in de Outlook-menubalk Bericht > Ongewenste e-mail > Afzender blokkeren. Outlook voegt het e-mailadres van de afzender toe aan de lijst met geblokkeerde afzenders. Opmerking: u kunt alle e-mail in de map Junkemail herstellen. Laatst gewijzigd: 2025-01-22 17:01

Gelukkig voor jou heeft de big data-gemeenschap in principe genoegen genomen met drie geoptimaliseerde bestandsindelingen voor gebruik in Hadoop-clusters: Optimized Row Columnar (ORC), Avro en Parquet. Laatst gewijzigd: 2025-01-22 17:01

Voordelen van PowerPoint zijn onder meer het gebruiksgemak en de mogelijkheid om een soepele presentatiestroom te creëren, terwijl nadelen het onvermogen zijn om de complexiteit van bepaalde onderwerpen weer te geven en de noodzaak van basisapparatuur om de diavoorstelling te presenteren. Laatst gewijzigd: 2025-01-22 17:01

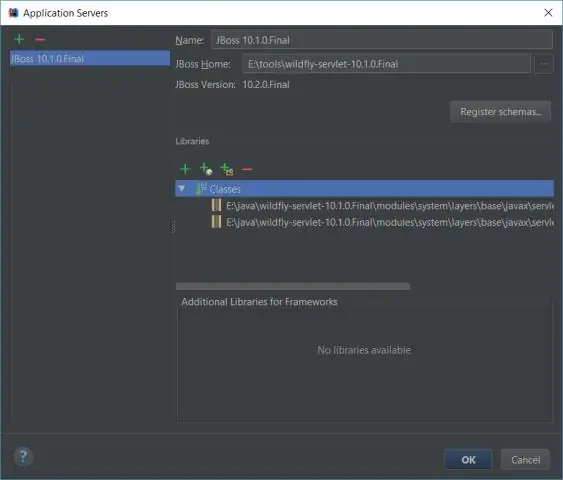

Foutopsporing op afstand geeft ontwikkelaars de mogelijkheid om unieke bugs op een server of een ander proces te diagnosticeren. Het biedt de middelen om die vervelende runtime-bugs op te sporen en prestatieknelpunten en resource-sinks te identificeren. In deze zelfstudie bekijken we foutopsporing op afstand met behulp van JetBrains IntelliJ IDEA. Laatst gewijzigd: 2025-01-22 17:01