Een botnet is een verzameling van met internet verbonden apparaten, waaronder pc's (pc's), servers, mobiele apparaten en internet of things (IoT)-apparaten die zijn geïnfecteerd en beheerd door een veelvoorkomend type malware. Gebruikers zijn zich vaak niet bewust van een botnet dat hun systeem infecteert. Laatst gewijzigd: 2025-01-22 17:01

Infrastructure as a Service (IaaS) wordt over het algemeen per maand gefactureerd. Factureringskosten voor de hele maand omvatten zowel servers die de volledige 30 dagen draaien als servers die slechts één minuut draaien. Facturering en meting van Platform as a Service (PaaS) worden daarentegen bepaald door het daadwerkelijke gebruik. Laatst gewijzigd: 2025-01-22 17:01

EFax is een populaire digitale faxservice. Inkomende faxen zijn meestal geformatteerd als PDF-bestanden die kunnen worden gedownload om te lezen. Oplichters maken hier misbruik van door valse e-mails te sturen die eruitzien alsof ze van eFax zijn, met een link naar een gevaarlijk bestand. Sommige links (bijv. naar efax.com) zijn zelfs legitiem. Laatst gewijzigd: 2025-01-22 17:01

Om alleen de Facebook-contacten te exporteren die u zojuist hebt geïmporteerd, selecteert u 'The Group' en vervolgens 'Imported from Yahoo Mail' in de vervolgkeuzelijst. Het enige dat u hoeft te doen, is op die grote blauwe knop Exporteren te drukken. Zodra u op Exporteren klikt, genereert Google een CSV-download van uw contacten. Laatst gewijzigd: 2025-01-22 17:01

Voor de gemiddelde kleine onderneming kunnen uw maandelijkse kosten variëren van $ 500 tot $ 2000 per maand voor 24-uurs bescherming van uw informatiesysteem, gegevens en werkstations. Raadpleeg een IT-ondersteuningsprovider voor meer informatie over de functies en kosten van een managed services-pakket. Laatst gewijzigd: 2025-01-22 17:01

Windows 8.1 Source-model Closed-source Source-beschikbaar (via Shared SourceInitiative) Vrijgegeven voor productie 27 augustus 2013 Algemene beschikbaarheid 17 oktober 2013 Laatste release 6.3.9600 / 8 april 2014 Ondersteuningsstatus. Laatst gewijzigd: 2025-01-22 17:01

Hier zijn een paar tips om te bewegen: Vooruit en achteruit gaan: Iets naar voren leunen. Buig niet in de taille. De beweging zal voornamelijk in je enkels zijn. Draaien: Om je hoverboard te draaien, duw je je tenen naar voren. Om naar links te draaien, duw je je rechtertenen naar beneden. Om naar rechts te gaan, duw je je linkertenen naar beneden. Laatst gewijzigd: 2025-01-22 17:01

Een presentatieprogramma is een softwarepakket dat wordt gebruikt om informatie weer te geven in de vorm van een diavoorstelling. Het heeft drie belangrijke functies: een editor waarmee tekst kan worden ingevoegd en opgemaakt, een methode voor het invoegen en manipuleren van grafische afbeeldingen en een systeem voor diavoorstellingen om de inhoud weer te geven. Laatst gewijzigd: 2025-01-22 17:01

Hoekige richtlijnen worden gebruikt om de kracht van de HTML uit te breiden door deze een nieuwe syntaxis te geven. Elke richtlijn heeft een naam - ofwel een van de vooraf gedefinieerde Angular, zoals ng-repeat, of een aangepaste die alles kan worden genoemd. En elke richtlijn bepaalt waar deze kan worden gebruikt: in een element, attribuut, klasse of opmerking. Laatst gewijzigd: 2025-01-22 17:01

Beveiligingsmechanismen zijn technische hulpmiddelen en technieken die worden gebruikt om beveiligingsdiensten te implementeren. Een mechanisme kan op zichzelf of met anderen werken om een bepaalde dienst te verlenen. Voorbeelden van veelvoorkomende beveiligingsmechanismen zijn: Cryptografie. Laatst gewijzigd: 2025-01-22 17:01

Bij computergebruik en in het bijzonder peer-to-peer bestandsdeling, is seeding het uploaden van reeds gedownloade inhoud waar anderen van kunnen downloaden. Een peer kiest er bewust voor om seed te worden door de uploadtaak actief te laten wanneer content wordt gedownload. Dit betekent dat er motivatie moet zijn om te zaaien. Laatst gewijzigd: 2025-01-22 17:01

U kunt een Go-programma maken waar u maar wilt op uw systeem. Een typisch Go-programma is een gewoon tekstbestand met de bestandsextensie.go. U kunt dit programma uitvoeren met de opdracht go run hello.go, waarbij hello.go een Go-programmabestand is in de huidige map. Een werkruimte is Go's manier om projectmanagement te vergemakkelijken. Laatst gewijzigd: 2025-01-22 17:01

Als u het pictogram Hardware veilig verwijderen niet kunt vinden, houdt u de taakbalk ingedrukt (of klikt u met de rechtermuisknop) en selecteert u Taakbalkinstellingen. Kies onder Meldingsgebied Selecteer welke pictogrammen op de taakbalk verschijnen. Scroll naar Windows Verkenner: Hardware veilig verwijderen en media uitwerpen en zet het aan. Laatst gewijzigd: 2025-01-22 17:01

Een term die wordt gebruikt om een probleem in een softwareprogramma te beschrijven. Een fout kan een veiligheidsrisico zijn, het programma laten crashen of andere problemen veroorzaken. Om fouten op te lossen, brengt de softwareontwikkelaar updates of patches uit die de code bijwerkt en het probleem corrigeert. Laatst gewijzigd: 2025-06-01 05:06

Netwerkexternaliteiten zijn de effecten die een product of dienst heeft op een gebruiker terwijl anderen dezelfde of compatibele producten of diensten gebruiken. Er zijn positieve netwerkexternaliteiten als de voordelen (of, meer technisch, het marginale nut) een toenemende functie zijn van het aantal andere gebruikers. Laatst gewijzigd: 2025-01-22 17:01

Een elektronisch visitekaartje maken Selecteer Personen in de navigatiebalk. Klik in de linkerbovenhoek van het Outlook-venster op NewContact. Dubbelklik in het contactformulier op het visitekaartje om het vak Visitekaartje bewerken te openen. Klik onder Kaartontwerp op de pijl Lay-outlijst en klik vervolgens op een lay-out in de lijst. Laatst gewijzigd: 2025-01-22 17:01

Het if-then-statement Het if-then-statement is het meest basale van alle control flow-statements. Het vertelt uw programma om een bepaald gedeelte van de code alleen uit te voeren als een bepaalde testevalueert naar waar. Laatst gewijzigd: 2025-01-22 17:01

Kent de beste manier om elke kamer schoon te maken. Met behulp van Imprint® Smart Mapping leert Roomba i7 uw huis, brengt het in kaart en past het zich aan, en bepaalt zo de beste manier om elke kamer schoon te maken. Hij onthoudt zelfs meerdere plattegronden, dus of hij nu boven of beneden schoonmaakt, hij weet welke kaart hij moet gebruiken. Laatst gewijzigd: 2025-01-22 17:01

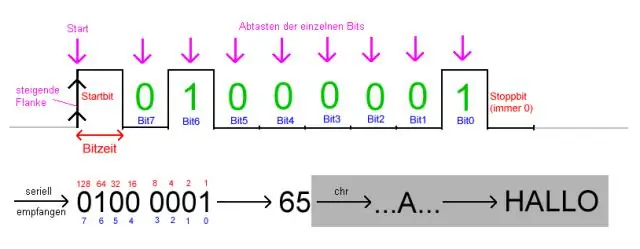

Meestal zijn digitale signalen een van de twee waarden - zoals 0V of 5V. Timinggrafieken van deze signalen zien eruit als blokgolven. Analoge golven zijn vloeiend en continu, digitale golven zijn steppend, vierkant en discreet. Laatst gewijzigd: 2025-01-22 17:01

Wat is beeldclassificatie in Remote Sensing? Beeldclassificatie is het proces van het toewijzen van landbedekkingsklassen aan pixels. De lessen omvatten bijvoorbeeld water, stedelijk, bos, landbouw en grasland. Laatst gewijzigd: 2025-01-22 17:01

Gebruik int. to_bytes() om een int naar bytes te converteren Roep int. to_bytes(length, byteorder) op een int met de gewenste lengte van de array als lengte en de volgorde van de array als byteorder om de int naar bytes te converteren. Als byteorder is ingesteld op 'big', begint de volgorde van de meest significante bytes aan het begin van de array. Laatst gewijzigd: 2025-01-22 17:01

Gebruik deze functies om het scherm van de deelnemer te besturen: Het muispictogram geeft aan waar de muisaanwijzer zich bevindt. Tik eenmaal om met de linkermuisknop te klikken. Tik en houd vast om met de rechtermuisknop te klikken. Tik op het toetsenbordpictogram om tekst in te voeren. Knijp met twee vingers om in en uit te zoomen op het scherm van de gebruiker. Laatst gewijzigd: 2025-01-22 17:01

Zoek de catalogus die u wilt samenvoegen met degene die u al open heeft staan. Wanneer u op 'Importeren uit een andere catalogus' klikt, worden uw Mac Finder of Windows-mappen geopend. U moet navigeren naar de andere catalogus die u wilt samenvoegen. Laatst gewijzigd: 2025-01-22 17:01

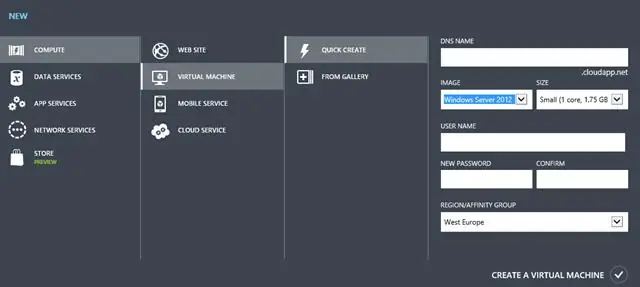

Verbinding maken met een exemplaar van SQL Server dat binnen een Azure-VM wordt uitgevoerd, kan in slechts een paar stappen worden voltooid: Maak uw VM. Open een poort voor de virtuele machine in de Azure-beheerportal. Open een poort in de Windows-firewall op de Azure-VM. Configureer beveiliging voor de instantie; controleer of TCP is ingeschakeld. Op afstand verbinding maken met SSMS. Laatst gewijzigd: 2025-01-22 17:01

De vijf soorten macht omvatten dwangmacht, expertmacht, legitieme macht, referentmacht en beloningsmacht. Laatst gewijzigd: 2025-01-22 17:01

De website die u probeert te openen, is niet beschikbaar omdat de webserver die de bestanden van de website host, serverproblemen heeft. De website is gemigreerd naar een nieuw adres. Uw Windows Firewall blokkeert de toegang tot een bepaalde website. Uw browser laadt de webpagina uit de interne cache. Laatst gewijzigd: 2025-01-22 17:01

Transmissie is het overbrengen van iets van de ene plek naar de andere, zoals een radio- of tv-uitzending, of een ziekte die van de ene persoon naar de andere gaat. Overdracht kan ook een communicatie zijn die via radio of televisie wordt verzonden, terwijl de overdracht van een ziekte het doorgeven van dat virus of die bacterie tussen mensen is. Laatst gewijzigd: 2025-01-22 17:01

IOS 10-gebruikers hebben toegang tot diagnostics.apple.com nodig met de hulp van Genius (Technische ondersteuning van Apple). Typ diagnostics:// in Safari op uw iPhone. De klantvertegenwoordiger geeft u een serviceticketnummer dat u in het daarvoor bestemde vak op uw telefoon typt. Laatst gewijzigd: 2025-01-22 17:01

Harde schijf. Omdat het gebruik maakt van geïntegreerde circuittechnologie, is flash-opslag een solid-state technologie, wat betekent dat het geen bewegende delen heeft. Wanneer flash-technologie wordt gebruikt voor bedrijfsopslag, wordt de term flashdrive of flasharray vaak door elkaar gebruikt met solid-state drive (SSD). Laatst gewijzigd: 2025-01-22 17:01

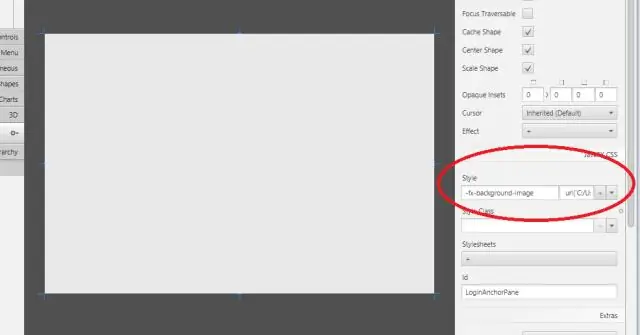

Gebruik NetBeans IDE Nieuwe Wizard. Gebruik JavaFX Scene Builder New Command. Stel de rootcontainer, CSS en stijlklasse in. Wijzig de grootte van de scène en het venster Scene Builder. Maak de basisvensters. Laatst gewijzigd: 2025-01-22 17:01

De Night Owl-camera is weerbestendig, maar werkt niet als hij in water wordt ondergedompeld. Plaats de camera bij het installeren van de camera niet op een plek waar regen of sneeuw de lens rechtstreeks raakt en plaats de camera ook niet zo dat de zon of fel licht direct in de lens schijnt. Laatst gewijzigd: 2025-01-22 17:01

Beste ASUS-telefoons in 2019 Voor de gamers: ASUS ROG Phone. Vlaggenschip voor minder: ASUS ZenFone 5Z. Budgetbeest: ASUS ZenFone Max Pro M2. Ongelooflijke waarde: ASUS ZenFone Max M2. Geweldige instapoptie: ASUS ZenFone Lite L1. Laatst gewijzigd: 2025-01-22 17:01

In databases en transactieverwerking is two-phase locking (2PL) een concurrency control-methode die serialiseerbaarheid garandeert. Het is ook de naam van de resulterende set databasetransactieschema's (geschiedenissen). Sterke strikte vergrendeling in twee fasen. Type vergrendeling leesvergrendeling schrijfvergrendeling schrijfvergrendeling X X. Laatst gewijzigd: 2025-01-22 17:01

Voer een van de volgende handelingen uit om het zelfstandige tekstvenster weer te geven: Als het opdrachtvenster is vastgezet of gesloten: Druk op F2. Als het opdrachtvenster niet is gedokt of gesloten: Druk op Ctrl+F2. Klik op het tabblad Weergave Palettenpaneel Tekstvenster. Vind. Laatst gewijzigd: 2025-01-22 17:01

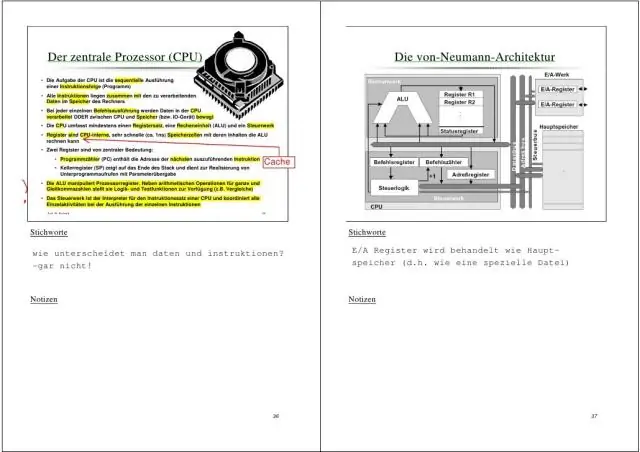

Het fundamentele verschil tussen logisch en fysiek adres is dat logisch adres wordt gegenereerd door de CPU in het perspectief van een programma. Aan de andere kant is het fysieke adres een locatie die zich in de geheugeneenheid bevindt. De verzameling van alle logische adressen die door de CPU voor een programma worden gegenereerd, wordt de logische adresruimte genoemd. Laatst gewijzigd: 2025-01-22 17:01

Triangulatie betekent het gebruik van meer dan één methode om gegevens te verzamelen over de. hetzelfde onderwerp. Dit is een manier om de validiteit van onderzoek te waarborgen. het gebruik van verschillende methoden om gegevens over hetzelfde onderwerp te verzamelen. omvat verschillende soorten monsters en methoden voor gegevensverzameling. Laatst gewijzigd: 2025-01-22 17:01

Sophia is een realistische humanoïde robot die menselijke uitdrukkingen kan weergeven en met mensen kan communiceren. Het is ontworpen voor onderzoek, onderwijs en entertainment en helpt de publieke discussie over AI-ethiek en de toekomst van robotica te bevorderen. Laatst gewijzigd: 2025-01-22 17:01

Denk er zo over na: gevoeligheid is een meting van de hoeveelheid verandering in het gezichtsveld van een camera die in aanmerking komt als potentiële bewegingsdetectie, en de drempel is hoeveel van die beweging moet plaatsvinden om het alarm daadwerkelijk te activeren. Laatst gewijzigd: 2025-01-22 17:01

Host, poort, wachtwoord en database Standaard maakt redis-cli verbinding met de server op 127.0.0.1. 0.1 poort 6379. Zoals je kunt raden, kun je dit eenvoudig wijzigen met behulp van opdrachtregelopties. Gebruik -h . om een andere hostnaam of een IP-adres op te geven. Laatst gewijzigd: 2025-01-22 17:01

Met de Facebook SDK kunnen ontwikkelaars van mobiele apps Facebook integreren in een mobiele app. SDK staat voor software development kit en zorgt ervoor dat een website of app naadloos kan worden geïntegreerd met Facebook. Voorbeelden van wat u kunt doen met Facebook SDK zijn: Facebook-inhoud delen. Laatst gewijzigd: 2025-01-22 17:01