Ga naar je boekenplank. Tik op de omslag van de titel die je wilt retourneren en houd deze vast. Tik op 'Terug/Verwijderen'. Kies of u wilt terugkeren, terugkeren en verwijderen, of gewoon de titel verwijderen. Laatst gewijzigd: 2025-01-22 17:01

Gemeenschappelijke controles zijn veiligheidscontroles die meerdere informatiesystemen efficiënt en effectief kunnen ondersteunen als een gemeenschappelijke mogelijkheid. Ze definiëren doorgaans de basis van een systeembeveiligingsplan. Dit zijn de beveiligingscontroles die u erft, in tegenstelling tot de beveiligingscontroles die u zelf selecteert en bouwt. Laatst gewijzigd: 2025-01-22 17:01

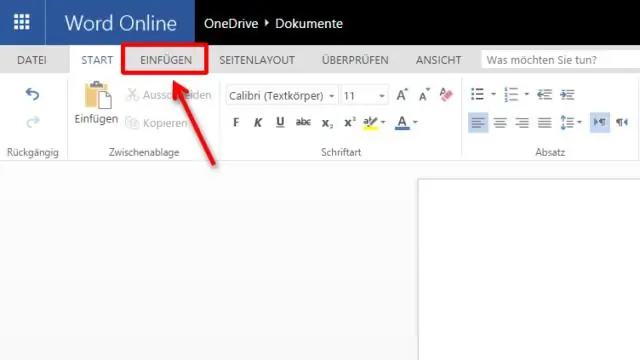

Methode 4 Kopiëren en plakken Begrijp hoe dit werkt. Open het beveiligde Word-document. Klik ergens op het document. Selecteer het hele document. Kopieer de geselecteerde tekst. Open een nieuw Word-document. Plak de gekopieerde tekst. Sla het document op als een nieuw bestand. Laatst gewijzigd: 2025-01-22 17:01

Microsoft Word met een Office 365 abonnement is de nieuwste versie van Word. Eerdere versies omvatten Word 2016, Word 2013, Word 2010, Word 2007 en Word 2003. Laatst gewijzigd: 2025-01-22 17:01

STAP 3: Installeer de. cer en genereer de. p12 Zoek het.cer-bestand dat u zojuist hebt gedownload en dubbelklik. Zorg ervoor dat de vervolgkeuzelijst is ingesteld op "inloggen". Klik op Toevoegen. Open KeyChain Access opnieuw. Zoek de twee profielen die u in stap 1 hebt gemaakt (met de algemene naam voor iOS-ontwikkelaars). Laatst gewijzigd: 2025-01-22 17:01

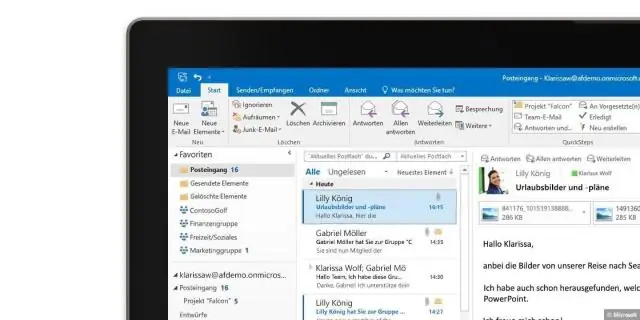

Outlook 2010 Open Microsoft Outlook. Klik op het tabblad Start. Klik vervolgens op het pictogram Ongewenste e-mail in het gedeelte 'Verwijderen'. Selecteer Ongewenst. Klik op Opties voor ongewenste e-mail, zoals hieronder te zien is. Klik op het tabblad Geblokkeerde afzenders. Klik op de knop Toevoegen. Voer het juiste e-mailadres of domeinnaam in. Laatst gewijzigd: 2025-01-22 17:01

Standaard controleert Windows Live Mail op nieuwe berichten op de mailserver wanneer het programma start, en daarna elke 10 minuten. Laatst gewijzigd: 2025-01-22 17:01

Om Microsoft Excel-bestanden samen te voegen, kunt u ze het beste eerst opslaan als CSV-bestanden. Open de Excel-bestanden en klik in de menubalk op Bestand en vervolgens op Opslaan als. Selecteer in de vervolgkeuzelijst Opslaan als type CSV (komma gescheiden) (. Laatst gewijzigd: 2025-01-22 17:01

Toegangscontrole is een beveiligingstechniek die regelt wie of wat resources in een computeromgeving kan bekijken of gebruiken. Fysieke toegangscontrole beperkt de toegang tot campussen, gebouwen, kamers en fysieke IT-middelen. Logische toegangscontrole beperkt verbindingen met computernetwerken, systeembestanden en gegevens. Laatst gewijzigd: 2025-01-22 17:01

IPS staat voor in-plane switching, een type LED-technologie (een vorm van LCD-scherm). uitlijning). Laatst gewijzigd: 2025-01-22 17:01

Er zijn 5 hoofdcomponenten van een Datawarehouse. 1) Database 2) ETL-tools 3) Metagegevens 4) Query-tools 5) DataMarts. Laatst gewijzigd: 2025-01-22 17:01

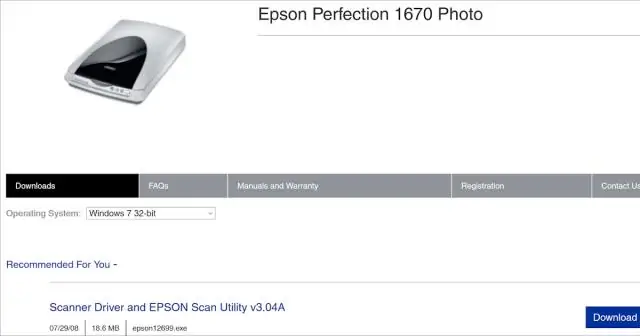

Printer automatisch installeren Open Instellingen. Klik op Apparaten. Klik op Printers en scanners. Klik op de knop Een printer of scanner toevoegen. Wacht enkele ogenblikken. Klik op De printer die ik wil staat niet in de lijst. Selecteer de Mijn printer is een beetje ouder. Help me het te vinden. optie. Selecteer uw printer in de lijst. Laatst gewijzigd: 2025-01-22 17:01

Een punchdown-tool, ook wel kronetool genoemd, is een handgereedschap dat wordt gebruikt om telecommunicatie- en netwerkdraden aan te sluiten op een patchpaneel, punchdown-blok, keystone-module of opbouwdoos. Het 'punch down'-gedeelte van de naam komt van het op zijn plaats slaan van een draad met behulp van een impactactie. Laatst gewijzigd: 2025-06-01 05:06

Druk op "Ctrl-Shift-Esc" om Taakbeheer te openen. Klik op het tabblad "Toepassingen" om te zien welke programma's op de externe computer worden uitgevoerd. Klik op het tabblad "Processen" om te zien welke systeemprocessen worden uitgevoerd. Klik op het tabblad "Services" om te zien welke systeemservices actief zijn. Laatst gewijzigd: 2025-01-22 17:01

Meld u aan voor Voice en ontvang uw nummer Ga op uw computer naar voice.google.com. Log in op uw Google-account. Tik na het lezen van de Servicevoorwaarden en het Privacybeleid op Doorgaan. Zoek op plaats- of netnummer naar een nummer. Voice biedt geen 1-800-nummers aan. Klik naast het gewenste nummer op Selecteren. Laatst gewijzigd: 2025-01-22 17:01

Een omgeving in Postman is een set sleutel-waardeparen. Een omgeving helpt ons om onderscheid te maken tussen de verzoeken. Wanneer we een omgeving creëren binnen Postman, kunnen we de waarde van de sleutelwaardeparen wijzigen en de wijzigingen worden weerspiegeld in onze verzoeken. Een omgeving geeft alleen maar grenzen aan variabelen. Laatst gewijzigd: 2025-01-22 17:01

Als u werknemers toestaat BYOD op de werkplek te gebruiken, kunt u beveiligingsrisico's ervaren die verband houden met: Verloren of gestolen apparaten. Mensen die het bedrijf verlaten. Gebrek aan firewall- of antivirussoftware. Toegang krijgen tot onbeveiligde wifi. Laatst gewijzigd: 2025-01-22 17:01

Hoe u uw Facebook-zoekgeschiedenis op de iPhone kunt wissen Open de Facebook-app op de iPhone. Tik bovenaan op de zoekbalk. Tik op Bewerken. Tik op Zoekopdrachten wissen. Laatst gewijzigd: 2025-01-22 17:01

Stijlblad: CSS. Laatst gewijzigd: 2025-01-22 17:01

Een van de meest memorabele activiteiten van mijn studenten is een lock-in. Dit is in wezen een gigantische logeerpartij waarin studenten de nacht op school kunnen doorbrengen met al hun vrienden. Ik weet dat sommigen van jullie die dit lezen niet over een overvloed aan middelen beschikken, maar een lock-in is zelfs mogelijk voor een school met minimale middelen. Laatst gewijzigd: 2025-01-22 17:01

Op Android-apparaten Open de Facebook-app op Android en tik op de optie App-instellingen in de linkerzijbalk (rechterzijbalk voor de bètagebruikers). Zoek hier naar de optie Video Auto-play en schakel deze uit. Als u de video's via Wi-Fi wilt afspelen en deze alleen wilt beperken tijdens een gegevensverbinding, selecteert u Alleen Wi-Fi. Laatst gewijzigd: 2025-01-22 17:01

AF – staat voor Auto Focus, wat betekent dat de lens automatisch kan scherpstellen via de camera. AF-D – Autofocus met afstandsinformatie. Hetzelfde als AF, behalve dat het de afstand tussen het onderwerp en de lens kan rapporteren en vervolgens die informatie aan de camera rapporteert. AF-S – Autofocus met Silent Wave Motor. Laatst gewijzigd: 2025-01-22 17:01

Hier zijn 5 voordelen van het opdelen van een applicatie in lagen: Het geeft je de mogelijkheid om de technologiestack van één laag bij te werken, zonder andere delen van de applicatie te beïnvloeden. Het stelt verschillende ontwikkelingsteams in staat om elk aan hun eigen expertisegebied te werken. Laatst gewijzigd: 2025-01-22 17:01

Volg deze eenvoudige stappen om GBX-bestanden te openen Stap 1: Dubbelklik op het bestand. Voordat u andere manieren probeert om GBX-bestanden te openen, begint u door te dubbelklikken op het bestandspictogram. Stap 2: Kies het juiste programma. Stap 3: Zoek het bestandstype uit. Stap 4: Neem contact op met de softwareontwikkelaar. Stap 5: Download een universele bestandsviewer. Laatst gewijzigd: 2025-01-22 17:01

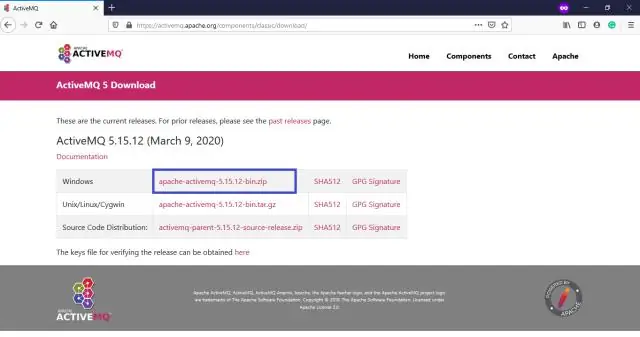

Navigeer vanuit een browser naar activemq.apache.org/. Klik op de link #Download in het navigatievenster (het linkerdeelvenster). Klik op de Maven ActiveMQ SNAPSHOT-link. Ga voor een binaire momentopname naar de sectie #Starting ActiveMQ van dit document. Laatst gewijzigd: 2025-01-22 17:01

Informatievaardigheden verwijst naar het vermogen om te herkennen wanneer informatie nodig is en om deze informatie te lokaliseren, evalueren en effectief te gebruiken. Ons programma is een incrementeel programma voor informatievaardigheden dat is ingebed in het basiscurriculum van Champlain. Laatst gewijzigd: 2025-01-22 17:01

Volgens de online Oxford English Dictionary werd 'kewl' voor het eerst gebruikt in 1990. In 1995 werd het gebruikt in het tijdschrift New Scientist en is het ook te zien in New York Magazine en New Musical Express. Nu heeft de Oxford English Dictionary het als een woord op zich beschouwd. Het heeft het echter bestempeld als slang. Laatst gewijzigd: 2025-01-22 17:01

Jumpers worden gebruikt om de instellingen voor computerrandapparatuur te configureren, zoals het moederbord, harde schijven, modems, geluidskaarten en andere componenten. Als uw moederbord bijvoorbeeld inbraakdetectie ondersteunt, kan een jumper worden geplaatst om deze functie in of uit te schakelen. Laatst gewijzigd: 2025-01-22 17:01

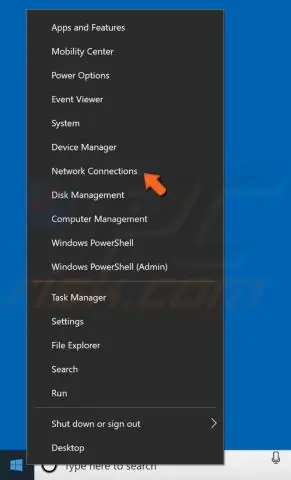

4. Stel uw IP-adres handmatig in Druk op Windows-toets + X en kies Netwerkverbindingen. Klik met de rechtermuisknop op uw draadloze netwerk en kies Eigenschappen in het menu. Selecteer Internet Protocol versie 4 (TCP/IPv4) en klik op de knop Eigenschappen. Laatst gewijzigd: 2025-01-22 17:01

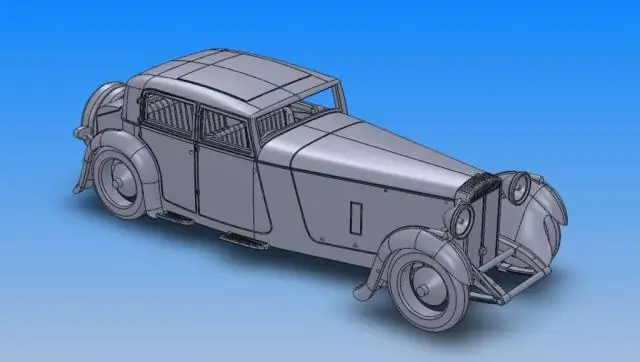

Prototype is een simulatieve miniatuur van het realtime product, meestal gebruikt voor testen. Model wordt gebruikt laat het product zien dat wordt ontwikkeld of in ontwikkeling is, hoe het er vanuit verschillende perspectieven uitziet. Laatst gewijzigd: 2025-01-22 17:01

De Core CAL omvat CAL's (Client Access Licenses) voor Windows Server, Exchange Server, System Management Server en SharePoint Portal Server. Laatst gewijzigd: 2025-01-22 17:01

Populaire banen voor master in computerwetenschappenAfgestudeerden 1) Netwerk- en computersysteembeheerders. 2) Computersysteemanalisten. 3) Computernetwerkarchitecten. 4) Softwareontwikkelaars. 5) Computer- en informatieonderzoek Wetenschappers. 6) Senior databasebeheerders. 7) Senior webontwikkelaars. Laatst gewijzigd: 2025-01-22 17:01

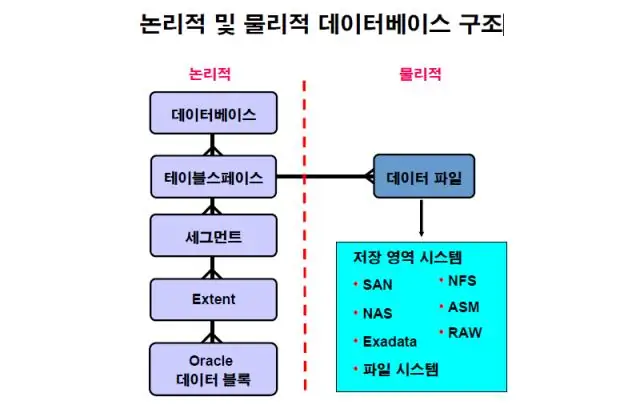

Een Oracle-database bestaat uit een of meer logische opslageenheden, tablespaces genaamd, die gezamenlijk alle gegevens van de database opslaan. Elke tabelruimte in een Oracle-database bestaat uit een of meer bestanden die gegevensbestanden worden genoemd. Dit zijn fysieke structuren die voldoen aan het besturingssysteem waarin Oracle wordt uitgevoerd. Laatst gewijzigd: 2025-01-22 17:01

Er werden geen interacties gevonden tussen Benadryl en guaifenesine/fenylefrine. Dit betekent niet noodzakelijkerwijs dat er geen interacties zijn. Raadpleeg altijd uw zorgverlener. Laatst gewijzigd: 2025-01-22 17:01

Yammer. luister)) is een freemium enterprise sociale netwerkservice die wordt gebruikt voor privécommunicatie binnen organisaties. Later nam Microsoft Yammer in 2012 over voor 1,2 miljard dollar. Momenteel is Yammer opgenomen in alle enterprise-abonnementen van Office 365 en Microsoft 365. Laatst gewijzigd: 2025-01-22 17:01

Veilige modus is een status die uw Samsung GalaxyS4 kan invoeren wanneer er een probleem optreedt met apps of het besturingssysteem. Veilige modus schakelt apps tijdelijk uit en vermindert de functionaliteit van het besturingssysteem, waardoor probleemoplossing het probleem kan oplossen. Laatst gewijzigd: 2025-01-22 17:01

Een diagram bewerken Meld u aan bij Office 365. Navigeer naar de OneDrive voor Bedrijven-map of SharePointOnline-documentbibliotheek. Open het Visio-diagram door op de bestandsnaam te klikken. Het diagram wordt standaard geopend om te bekijken. Selecteer Diagram bewerken en selecteer vervolgens Bewerken inBrowser. Laatst gewijzigd: 2025-01-22 17:01

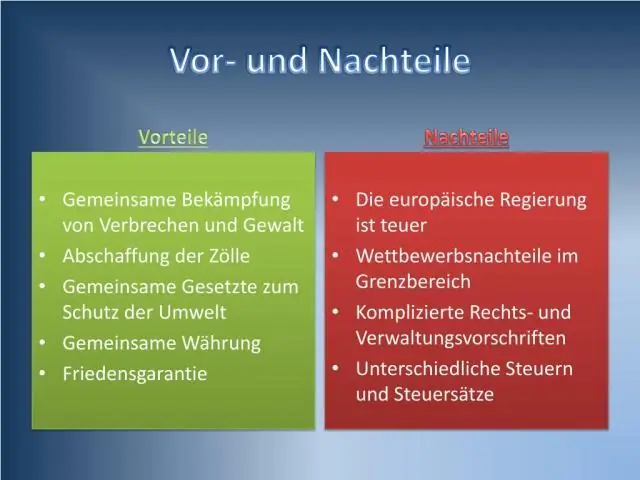

Voordelen: Multiprocessorsystemen kunnen geld besparen door voedingen, behuizingen en randapparatuur te delen. Kan programma's sneller uitvoeren en kan een grotere betrouwbaarheid hebben. nadelen: Multiprocessorsystemen zijn complexer in zowel hardware als software. Laatst gewijzigd: 2025-01-22 17:01

Het Master Boot Record (MBR) is de informatie in de eerste sector van een harde schijf of diskette die identificeert hoe en waar een besturingssysteem zich bevindt, zodat het kan worden opgestart (geladen) in het hoofdgeheugen van de computer of in het RAM-geheugen. Laatst gewijzigd: 2025-01-22 17:01

Geef vanuit Set-up Sandboxen op in het vak Snel zoeken en selecteer vervolgens Sandboxen. Klik op Nieuwe sandbox. Voer een naam in (10 tekens of minder) en een beschrijving voor de sandbox. Selecteer het gewenste type sandbox. Selecteer de gegevens die u wilt opnemen in uw Gedeeltelijke kopie of Volledige sandbox. Laatst gewijzigd: 2025-01-22 17:01