Inhoudsopgave:

- Auteur Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:51.

- Laatst gewijzigd 2025-01-22 17:35.

Als u medewerkers toestaat BYOD op de werkplek te gebruiken, kunt u beveiligingsrisico's ervaren die verband houden met:

- Verloren of gestolen apparaten.

- Mensen die het bedrijf verlaten.

- Gebrek aan firewall- of antivirussoftware.

- Toegang tot onbeveiligde wifi.

De vraag is ook: wat zijn de risico's van BYOD?

Beperking van BYOD-beveiligingsrisico's

- Data lekkage.

- Schetsmatige apps.

- Een gebrek aan beheer.

- Apparaat infectie.

- Slecht beleid.

- Combineren van persoonlijk en zakelijk gebruik.

- Onvermogen om apparaten te bedienen.

Evenzo, wat is BYOD-beveiliging? In de consumerization van IT, BYOD , of breng uw eigen apparaat mee, is een uitdrukking die algemeen is aangenomen om werknemers te verwijzen die hun eigen computerapparatuur - zoals smartphones, laptops en tablets - naar de werkplek brengen voor gebruik en connectiviteit op de zeker bedrijfsnetwerk.

Ook gevraagd, wat zijn de voordelen en tekortkomingen van BYOD op de werkplek?

BYOD op de werkplek: voordelen, risico's en gevolgen voor de verzekering

- Bespaar geld door de noodzaak te elimineren om voor elke werknemer specifieke apparaten en apparatuur te kopen.

- Verhoog het geluk en de tevredenheid van uw medewerkers.

- Verhoog de productiviteit door werknemers apparaten te laten gebruiken waarmee ze vertrouwd en vertrouwd zijn.

- Zorg voor up-to-date technologie wanneer werknemers de nieuwste en beste apparaten krijgen.

Kunnen werkgevers zien wat u doet op uw persoonlijke telefoon?

De kort antwoord is ja, uw werkgever kan toezicht houden op jij via bijna elk apparaat dat ze leveren jij (laptop, telefoon , enzovoort.). Jij kan snel checken zien indien jouw apparaat staat onder toezicht van openen de Instellingen-app.

Aanbevolen:

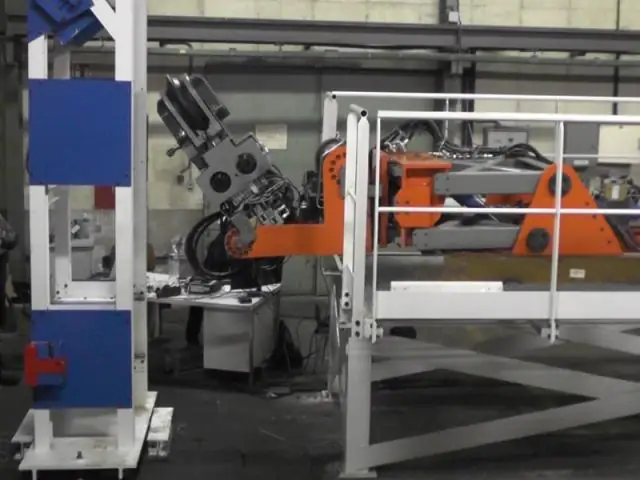

Wat zijn de risico's van het automatiseren van een productieproces?

Slechte input voor geautomatiseerde processen kan afkomstig zijn van een breed scala aan bronnen. Slechte materialen. Slechte programmering. Onjuiste aannames of instellingen. Slecht procesontwerp. Gebrek aan controle. Te veel aanpassing of overcontrole. Instabiliteit in het proces of de omgeving. Slechte timing

Wat is het verschil tussen kwetsbaarheid voor bedreigingen en risico?

Kwetsbaarheid – Zwakke punten of hiaten in een beveiligingsprogramma die kunnen worden misbruikt door bedreigingen om ongeautoriseerde toegang tot een asset te krijgen. Risico – De kans op verlies, beschadiging of vernietiging van een computerbeveiliging als gevolg van een bedreiging die misbruik maakt van een kwetsbaarheid. Dreiging is een waarschuwing voor u om uzelf te gedragen

Wat zijn de stappen die betrokken zijn bij een effectief communicatieproces?

Het communicatieproces is de stappen die we nemen om succesvol te communiceren. Componenten van het communicatieproces omvatten een zender, het coderen van een bericht, het selecteren van een communicatiekanaal, de ontvangst van het bericht door de ontvanger en het decoderen van het bericht

Welke soorten schaalbeleid zijn beschikbaar bij het gebruik van AWS Auto Scaling?

De volgende procedure laat zien hoe u de Amazon EC2 Auto Scaling-console gebruikt om een schaalbeleid in twee stappen te maken: een scale-out-beleid dat de capaciteit van de groep met 30 procent verhoogt, en een scale-in-beleid dat de capaciteit van de groep verlaagt tot twee gevallen

Welke vaardigheden zijn nodig om een datawetenschapper te zijn?

De 8 datawetenschapsvaardigheden waarmee u ingehuurde programmeervaardigheden krijgt. Statistieken. Machinaal leren. Multivariabele calculus en lineaire algebra. Gegevens ruzie. Datavisualisatie en communicatie. Software-engineering. Data-intuïtie