De Spring-app is een muziekservice en een trainingstracker. Spring gebruikt muziek en ritme om hardlopers sneller en verder te laten gaan - met minder inspanning. Of je nu je eerste kilometers registreert of marathons loopt, de afspeellijsten van Spring zijn geschikt voor alle hardlopers die hun cadans, vorm en prestaties willen verbeteren. Laatst gewijzigd: 2025-01-22 17:01

Sorteeralgoritmen Algoritme Datastructuur Tijdcomplexiteit:Beste Snelle sortering Array O(n log(n)) Samenvoegen sortering Array O(n log(n)) Heapsortering Array O(n log(n)) Gladde sortering Array O(n). Laatst gewijzigd: 2025-01-22 17:01

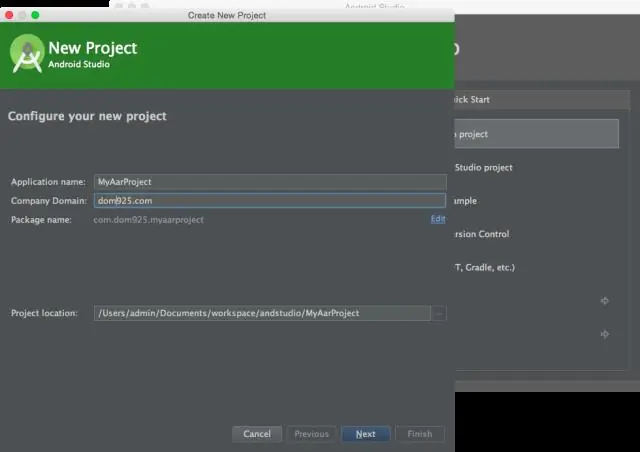

Aar wanneer het is gebouwd. Het zal verschijnen in de build/outputs/aar/ directory in de directory van uw module. U kunt het type 'Android-bibliotheek' kiezen in Bestand > Nieuwe module om een nieuwe Android-bibliotheek te maken. Laatst gewijzigd: 2025-06-01 05:06

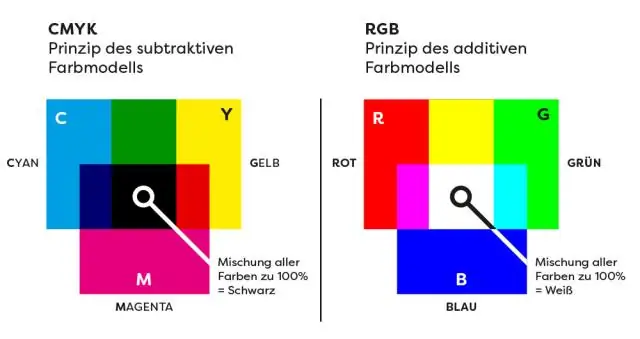

RGB (met waarden tussen 0-255 voor rood, groen en blauw) HEX (dezelfde waarden voor rood, groen en blauw, behalve in hexadecimale getallen) CMYK (waarden tussen 0-255 voor cyaan, magenta, geel en zwart) HSB ( wat staat voor Tint, Verzadiging en Helderheid). Laatst gewijzigd: 2025-01-22 17:01

Op basis van de broncode produceert lexicale analyse tokens, de woorden in een taal, die vervolgens worden geparseerd om een syntaxisboom te produceren, die controleert of tokens voldoen aan de regels van een taal. Semantische analyse wordt vervolgens uitgevoerd op de syntaxisboom om een geannoteerde boom te produceren. Laatst gewijzigd: 2025-01-22 17:01

Cx_Freeze is een set scripts en modules voor het bevriezen van Python-scripts in uitvoerbare bestanden op vrijwel dezelfde manier als py2exe en py2app. In tegenstelling tot deze twee tools, is cx_Freeze platformoverschrijdend en zou het moeten werken op elk platform waarop Python zelf werkt. Het ondersteunt Python 3.5 of hoger. Als je ondersteuning nodig hebt voor Python 2. Laatst gewijzigd: 2025-01-22 17:01

Een particulier netwerk binnen een organisatie die lijkt op internet. Type netwerktopologie waarbij elk apparaat is aangesloten op een gemeenschappelijke kabel, ook wel backbone genoemd. Dit netwerk, ook wel hiërarchisch netwerk genoemd, wordt vaak gebruikt om bedrijfsbrede gegevens te delen. Laatst gewijzigd: 2025-01-22 17:01

Om in te loggen op de router, gaat u gewoon naar http://192.168.1.1/ in uw webbrowser. Loginnaam is root, wachtwoord is admin. Configureer uw zeer fijne router naar wens. Laatst gewijzigd: 2025-01-22 17:01

Bezoek het zelfbedieningsgedeelte op een FedEx-kantoorlocatie en druk uw extra grote printprojecten af via USB met behulp van PDF-, JPEG- of TIFF-bestanden. Accentkleurenafdrukken beginnen bij slechts $ 1,99 per vierkante voet. Laatst gewijzigd: 2025-01-22 17:01

Eerst moet u een variabele van het gewenste arraytype declareren. Ten tweede moet u het geheugen toewijzen dat de array zal bevatten, met behulp van new, en dit toewijzen aan de arrayvariabele. In Java worden dus alle arrays dynamisch toegewezen. Laatst gewijzigd: 2025-01-22 17:01

Beschermd betekent dat de overspanningsbeveiliging uw apparatuur beschermt. Geaard betekent dat uw apparatuur goed is geaard (wat nodig zou moeten zijn om uw apparatuur afdoende te beschermen). Ja, u kunt uw computer/tv aansluiten op het stopcontact. Laatst gewijzigd: 2025-01-22 17:01

Verkoopprijs: $ 175 per leraar voor 12 maanden toegang (voor maximaal drie klaslokalen van elk 30 studenten); $ 25 voor elke extra klas van 30 studenten. Dus 4 klassen/120 studenten, $200; en 5 klassen / 150 studenten, $ 225. Laatst gewijzigd: 2025-01-22 17:01

We kunnen het AWT-venster of -frame sluiten door Throw() of System aan te roepen. exit() binnen de methode windowClosing(). De methode windowClosing() is te vinden in de interface WindowListener en de klasse WindowAdapter. De klasse WindowAdapter implementeert WindowListener-interfaces. Laatst gewijzigd: 2025-01-22 17:01

De klasse Assert biedt een reeks assertiemethoden die nuttig zijn voor het schrijven van tests. assertNotNull() methoden controleren of het object null is of niet. Als het null is, wordt er een AssertionError gegenereerd. Laatst gewijzigd: 2025-01-22 17:01

Het wordt gebruikt in enterprise-, MKB- en ROBO-omgevingen. Agents: met Data Domain kunt u rechtstreeks een back-up maken naar de beveiligde opslag zonder tussenkomst van een agent. Bij gebruik van Data Domain met Dell EMC Data Protection-software of andere back-uptoepassingen van een concurrent, is een agent vereist. Laatst gewijzigd: 2025-01-22 17:01

Het mobi-bestand Download en installeer Kindle voor pc volgens de instructies in de link. (Je hebt een gratis Amazon-account nodig.) Ga naar het mobi-bestand dat je hebt opgeslagen, klik met de rechtermuisknop, selecteer 'Openen met' > 'Kindle for PC' en het e-boek wordt (zou moeten) worden geopend. Laatst gewijzigd: 2025-06-01 05:06

Beantwoord 17 februari 2017 · Auteur heeft 1,3k antwoorden en 1 miljoen antwoordweergaven. Layer 2- of datalink-laagprotocol zijn IP, IPX en Appletalk en MAC-adres u om pakket te verzenden. Layer 3- of netwerklaagprotocollen zijn BGP-, EIGRP-, RIP-, OSPF-routeringsprotocollen en worden gebruikt om pakket-overnetwerken te verzenden. Laatst gewijzigd: 2025-01-22 17:01

Succesvolle Microsoft Certified Solutions Developers (MCSD) hebben meestal een bachelordiploma en 1-2 jaar ervaring. Ze onderzoeken de opties, bereiden zich voor op de examens, behalen hun certificaten en gaan door voor verdere certificering, en ze hebben een gemiddeld jaarsalaris van $ 98.269. Laatst gewijzigd: 2025-01-22 17:01

Token-autorisatie wordt gedaan met behulp van JSON Web Tokens (JWT) die uit drie delen bestaat: de header, de payload en het geheim (gedeeld tussen de client en de server). JWS is ook een gecodeerde entiteit vergelijkbaar met JWT met een header, payload en een gedeeld geheim. Laatst gewijzigd: 2025-01-22 17:01

Gebruik. Arrays. copyOf(int[] original,int newLength) methode kopieert de gespecificeerde array, afgekapt of opgevuld met nullen (indien nodig), zodat de kopie de gespecificeerde lengte heeft. Voor alle indices die geldig zijn in zowel de originele array als de kopie, zullen de twee arrays identieke waarden bevatten. Laatst gewijzigd: 2025-01-22 17:01

De behuizing houdt de componenten in een beschermde omgeving voor een optimale werking. Behuizingen bevatten ventilatieopeningen die zorgen voor luchtstroom en houden de computer op de juiste temperatuur. Behuizingen bieden ook een gebruikersinterface, waaronder een aan / uit-knop, toegang tot schijven en stekkers voor randapparatuur. Laatst gewijzigd: 2025-01-22 17:01

Ga naar je video-instellingen, klik op 'shaders' en klik vervolgens op 'Shaders Pack Folder' linksonder. Hiermee wordt de map geopend waar u uw shaders-pakket naartoe moet slepen en neerzetten. Laatst gewijzigd: 2025-01-22 17:01

Elementen van het type 'verborgen' laten webontwikkelaars gegevens opnemen die niet door gebruikers kunnen worden gezien of gewijzigd wanneer een formulier wordt ingediend. Bijvoorbeeld de ID van de inhoud die momenteel wordt besteld of bewerkt, of een uniek beveiligingstoken. Laatst gewijzigd: 2025-01-22 17:01

juli 2015 De vraag is ook, wanneer kwam de HTC Desire 626 uit? HTC Desire 626 smartphone werd gelanceerd in februari 2015. Evenzo, hoe kan ik mijn HTC Desire 526 terugzetten naar de fabrieksinstellingen? Zorg ervoor dat het apparaat is uitgeschakeld.. Laatst gewijzigd: 2025-01-22 17:01

Beste algemeen: Comotomo Natural-Feel-babyfles. Beste budget: Tommee Tippee Closer to Nature Fiesta-fles. Beste voor combinatievoeding: Philips Avent SCF010/47 Natural 4 Ounce-fles. Beste voor gemakkelijk vergrendelen: Munchkin LATCH BPA-vrije fles. Beste glas: Dr. Best om te kolven: Medela moedermelkflessenset. Laatst gewijzigd: 2025-01-22 17:01

Tastbaar ontwerp. Tactiel ontwerp richt zich op de tastzin. Samen met functionaliteit en ergonomie speelt het een centrale rol in productontwerp. Om een product bijvoorbeeld een aangenaam en slipvast oppervlak te geven, gebruikt Braun speciale kunststoffen voor zijn scheermessen. Laatst gewijzigd: 2025-01-22 17:01

Onze Pass-Thru Modular Crimper is een eersteklas, duurzaam gereedschap dat snijdt, stript en krimpt! Pass-Thru™-technologie vermindert de voorbereidingstijd aanzienlijk; gereedschap bedradingsschema op gereedschap helpt bij het elimineren van nabewerking en verspilde materialen. Compacte, antislip comfortgreep vermindert de belasting van de hand en is gemakkelijk op te bergen. Laatst gewijzigd: 2025-01-22 17:01

Ja. Een startup of vele andere bedrijven kunnen Visual Studio Community Edition gebruiken om commerciële toepassingen te ontwikkelen. Commercieel gebruik is beperkt tot 5 individuele gebruikers (gelijktijdig) per bedrijf, maar alleen voor bedrijven die niet kwalificeren als een 'onderneming' (zie hieronder). Laatst gewijzigd: 2025-01-22 17:01

V) Welke methode wordt intern aangeroepen door de methode Thread start()? Thread start() methode roept intern de run() methode aan. Alle instructies binnen de run-methode worden uitgevoerd door de thread. Laatst gewijzigd: 2025-01-22 17:01

Wijzig de standaardpoort van Apache in een aangepaste poort Wijzig de Apache-poort op Debian/Ubuntu. Bewerk /etc/apache2/ports.conf bestand, $ sudo vi /etc/apache2/ports.conf. Zoek de volgende regel: Luister 80. Wijzig de Apache-poort op RHEL/CentOS. Zorg ervoor dat u eerst de Apache-webserver hebt geïnstalleerd. Laatst gewijzigd: 2025-01-22 17:01

De methode pop() verwijdert het laatste element van een array en retourneert dat element. Opmerking: met deze methode wordt de lengte van een array gewijzigd. Tip: Om het eerste element van een array te verwijderen, gebruik je de shift() methode. Laatst gewijzigd: 2025-01-22 17:01

Express Mail International heeft een 9-cijferige barcode die begint met de letter "E" en een andere letter (bijv. EE, ER) en eindigt met de letters "US". Laatst gewijzigd: 2025-01-22 17:01

Oracle-beperkingen worden gedefinieerd als de regels om de gegevensintegriteit in de applicatie te behouden. Deze regels worden opgelegd aan een kolom van een databasetabel, om de basisgedragslaag van een kolom van de tabel te definiëren en de heiligheid van de gegevens die erin stromen te controleren. Laatst gewijzigd: 2025-01-22 17:01

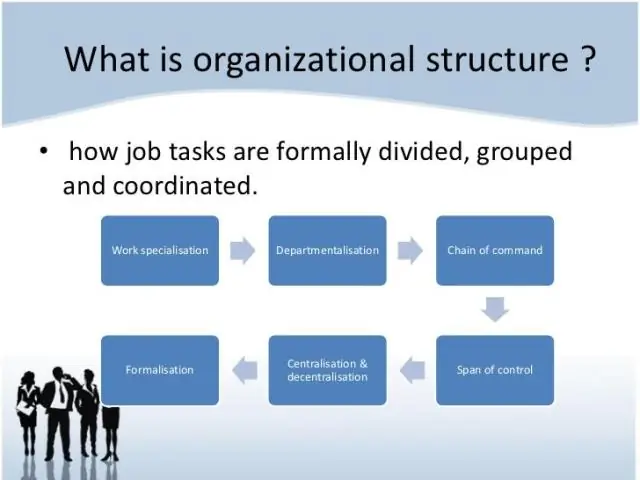

Organisatorische communicatiestromen Informatie kan in een organisatie in vier richtingen stromen: naar beneden, naar boven, horizontaal en diagonaal. In meer gevestigde en traditionele organisaties stroomt veel van de communicatie in een verticale - neerwaartse en opwaartse - richting. Laatst gewijzigd: 2025-01-22 17:01

Zoek uw tabel waarin u een externe sleutel wilt maken en klik erop met de rechtermuisknop. Selecteer in het snelmenu Beperking > Externe sleutel toevoegen. Er verschijnt een venster Externe sleutel toevoegen. In het eerste veld ziet u de Schema (gebruikers)naam. Laatst gewijzigd: 2025-01-22 17:01

DevOps (ontwikkeling en operaties) is een term voor de ontwikkeling van bedrijfssoftware die wordt gebruikt om een soort flexibele relatie tussen ontwikkeling en IT-operaties aan te duiden. Het doel van DevOps is om de relatie te veranderen en te verbeteren door te pleiten voor betere communicatie en samenwerking tussen deze twee business units. Laatst gewijzigd: 2025-01-22 17:01

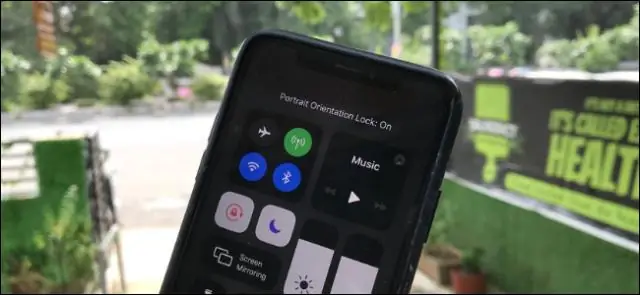

Dus hoe maak je een panorama met je AppleiPhone? Open eerst de camera van je iPhone en kies Pano onderaan het scherm. In de Pano-modus zie je een pijl aan de linkerkant van het scherm en een dunne lijn erover. Zodra je op de cameraknop drukt, draai je je telefoon terwijl je de pijl in het midden van de lijn houdt. Laatst gewijzigd: 2025-01-22 17:01

Zoek naar versieringen aan de randen van de kamer die onhandig schuin naar de kamer gericht zijn. Verborgen microfoons werken het beste als ze zich in het midden van een kamer bevinden, zodat ze alles gelijkmatig kunnen horen. Zoek naar versieringen op een tafel in het midden van je kamer om verborgen microfoons te vinden. Laatst gewijzigd: 2025-01-22 17:01

LIKE operator equivalent voor integer / numerieke waarde kolommen in een SQL (of T-SQL) database. Helaas kan de LIKE-operator niet worden gebruikt als de kolom numerieke typen bevat. Gelukkig zijn er ten minste twee alternatieven die we in plaats daarvan kunnen gebruiken. Laatst gewijzigd: 2025-01-22 17:01

Procedure: Installeren.exe met groepsbeleid Stap 1: Drie dingen die u nodig hebt om software met succes te installeren via een GPO: Stap 2: Software installeren met behulp van GPO. Stap 3: Klik op de Share-knop. Stap 4: Voeg leestoegang toe aan deze map. Stap 5: Klik op de Share-knop. Stap 6: Onthoud de locatie van deze gedeelde map. Laatst gewijzigd: 2025-01-22 17:01