- Auteur Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:51.

- Laatst gewijzigd 2025-01-22 17:35.

Het NCSC definieert een cyberincident als een inbreuk van een systeem veiligheid beleid om de integriteit of beschikbaarheid ervan aan te tasten en/of de ongeautoriseerde toegang of poging tot toegang tot een systeem of systemen; in lijn met de Wet computermisbruik (1990).

Wat is hierbij een voorbeeld van een cyberincident?

Waarschijnlijk cyberbeveiliging bedreigingen waaraan uw bedrijf kan worden blootgesteld, zijn onder meer: cyber fraude - inclusief phishing, spear phishing, vishing en walvisjacht. malware-aanvallen - inclusief virussen, wormen, trojans, spyware, rootkits, enz. ransomware-aanvallen.

wat is een responsplan voor cyberbeveiligingsincidenten? Incidentrespons (IR) is een gestructureerde methode voor omgaan met beveiliging incidenten, inbreuken en cyber gevaren. Een goed gedefinieerde reactieplan voor incidenten stelt u in staat om de schade effectief te identificeren, tot een minimum te beperken en de kosten van een Cyber aanval , terwijl de oorzaak wordt gevonden en verholpen om toekomstige aanvallen te voorkomen.

Weet ook, wat is het verschil tussen een cybersecurity-evenement en een cybersecurity-incident?

Veiligheid Evenement versus beveiliging Incident . Een beveiliging evenement is alles wat er gebeurt dat mogelijk gevolgen kan hebben voor de informatiebeveiliging. Een beveiliging incident is een beveiliging evenement dat resulteert in schade zoals verloren gegevens. incidenten kan ook omvatten: evenementen die geen schade met zich meebrengen, maar levensvatbare risico's zijn.

Wat zijn de 4 soorten cyberaanvallen?

Vandaag beschrijf ik de 10 meest voorkomende typen cyberaanvallen:

- Denial-of-service (DoS) en gedistribueerde denial-of-service (DDoS)-aanvallen.

- Man-in-the-middle (MitM) aanval.

- Phishing en spear phishing-aanvallen.

- Drive-by-aanval.

- Wachtwoord aanval.

- SQL-injectie aanval.

- Cross-site scripting (XSS) aanval.

- Afluisteren aanval.

Aanbevolen:

Wat is een goede richtlijn voor het gebruik van een blikje perslucht om een pc schoon te maken?

Wat is een goede richtlijn voor het gebruik van een blikje perslucht om een pc schoon te maken? Gebruik een lange, gestage luchtstroom uit het blik. Spuit de perslucht niet met de bus ondersteboven. Gebruik geen perslucht om een CPU-ventilator schoon te maken

Wat is een rol van een tussenapparaat op een netwerk?

Intermediaire apparaten verbinden eindapparaten met elkaar. Deze apparaten bieden connectiviteit en werk achter de schermen om ervoor te zorgen dat gegevens over het netwerk stromen. Intermediaire apparaten verbinden de individuele hosts met het netwerk en kunnen meerdere individuele netwerken verbinden om een internetwerk te vormen

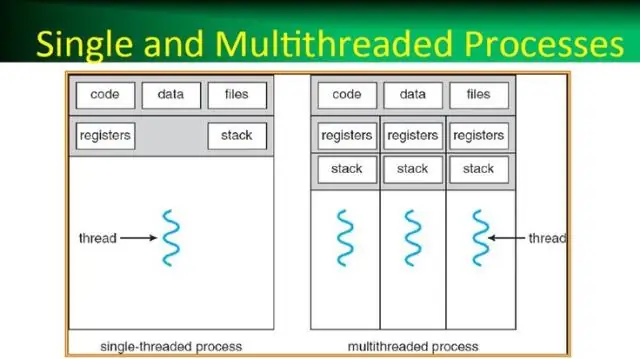

Wat is een proces in een besturingssysteem, wat is een thread in een besturingssysteem?

Een proces, in de eenvoudigste bewoordingen, is een uitvoeringsprogramma. Een of meer threads worden uitgevoerd in de context van het proces. Een thread is de basiseenheid waaraan het besturingssysteem processortijd toewijst. De threadpool wordt voornamelijk gebruikt om het aantal applicatiethreads te verminderen en om de workerthreads te beheren

Wat is een kenmerk van een virtuele machine op een pc?

Wat is een kenmerk van een virtuele machine op een pc? - Een virtuele machine heeft een fysieke netwerkadapter nodig om verbinding te maken met internet. - Een virtuele machine is niet vatbaar voor bedreigingen en kwaadaardige aanvallen

Wat is een array, kunnen we een string en een geheel getal samen in een array opslaan?

Arrays kunnen elk type elementwaarde bevatten (primitieve typen of objecten), maar u kunt geen verschillende typen in een enkele array opslaan. U kunt een reeks gehele getallen of een reeks tekenreeksen of een reeks reeksen hebben, maar u kunt geen reeks hebben die bijvoorbeeld zowel tekenreeksen als gehele getallen bevat