Gelaagde beveiliging is een beveiligingsstrategie waarbij verschillende beveiligingscontroles worden gecombineerd om een uitgebreide meerlaagse verdediging tegen cyberbeveiligingsbedreigingen te vormen. Als een beveiligingslaag faalt, houdt een andere laag het systeem en de gegevens veilig. Laatst gewijzigd: 2025-01-22 17:01

De methode between() van de klasse Period in Java wordt gebruikt om een periode te verkrijgen die bestaat uit het aantal jaren, maanden en dagen tussen twee gegeven datums (inclusief startdatum en exclusief einddatum). Deze periode wordt als volgt verkregen: Splits nu het aantal maanden in jaren en maanden op basis van een jaar van 12 maanden. Laatst gewijzigd: 2025-01-22 17:01

Beste draadloze achteruitrijcamera's Garmin - BC 30 draadloze achteruitrijcamera voor SelectGarmin GPS - Zwart. EchoMaster - Draadloze achteruitrijcamera. Garmin - BC 40 draadloze achteruitrijcamera voor SelectGarmin GPS. BOYO - Digitale draadloze achteruitkijkcamera met 7'kleuren LCD-monitor - zwart. Metra - Achteruitrijcamera Kentekenplaat - Zwart. Laatst gewijzigd: 2025-01-22 17:01

Emblemen. Emblemen zijn specifieke gebaren met een specifieke betekenis die bewust worden gebruikt en begrepen. Ze worden gebruikt als vervangers voor woorden en staan dichter bij gebarentaal dan de gewone lichaamstaal. Laatst gewijzigd: 2025-01-22 17:01

De cache wissen in Internet Explorer 11 Druk tegelijkertijd op de [Ctrl], [Shift] en [Del]-toets. Er wordt een pop-upvenster geopend. Verwijder alle vinkjes behalve de selectie 'Tijdelijke internetbestanden en websitebestanden'. Klik op de knop 'Verwijderen' om de browsercache te legen. Herlaad de pagina. Laatst gewijzigd: 2025-01-22 17:01

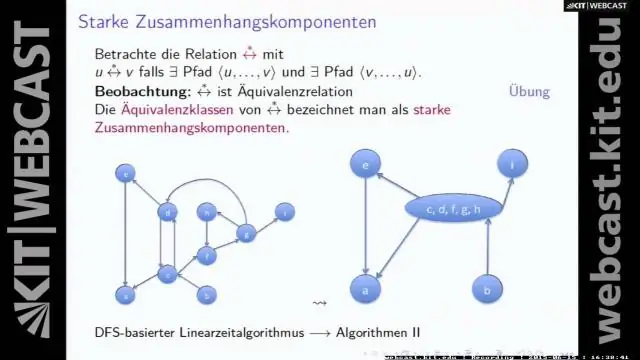

BFS staat voor Breadth First Search. DFS staat voor Depth First Search. 2. BFS (Breadth First Search) gebruikt de gegevensstructuur van de wachtrij om het kortste pad te vinden. BFS kan worden gebruikt om het kortste pad van een enkele bron te vinden in een ongewogen grafiek, omdat we in BFS een hoekpunt bereiken met een minimum aantal randen vanaf een bronpunt. Laatst gewijzigd: 2025-01-22 17:01

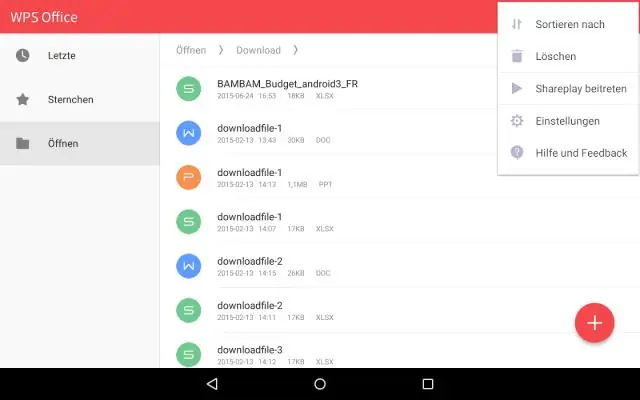

Stap 1 Zoek in het menu Start naar regedit. Klik om de regedit-editor te starten. Stap 2 Ga in de regedit-editor naar HKEY_LOCAL_MACHINE> SOFTWARE> Wow6432Node> Kingsoft> Office, klik met de rechtermuisknop op Office om het te verwijderen. Ga vervolgens naar HKEY_CURRENT_USER> SOFTWARE> Kingsoft> Office, klik met de rechtermuisknop op Office om het te verwijderen. Laatst gewijzigd: 2025-01-22 17:01

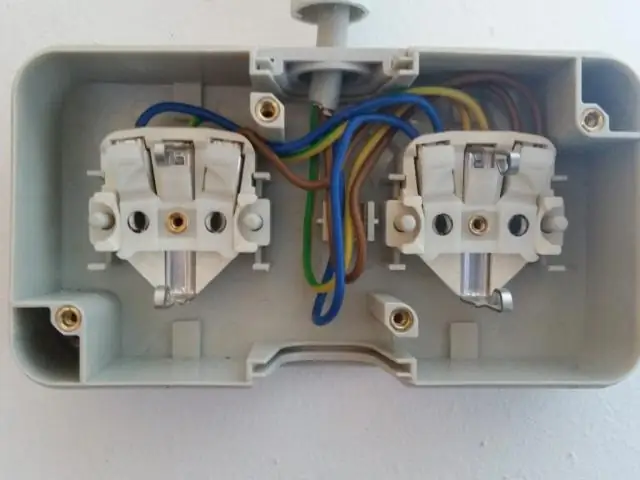

Schakel de stroom naar het circuit uit op het stroomonderbrekerpaneel. Maak staartjes. Knip vijf zes-inch lengtes van 14 stevige THHN groene draad. Verbind de witte of neutrale draden met elkaar in de bendebox. Tape de draad moer aan de draden met elektrische tape. Duw de vier witte draden in de achterkant van de bendebox. Laatst gewijzigd: 2025-01-22 17:01

Online transactieverwerking is databasesoftware die is ontworpen om transactiegerelateerde toepassingen op internet te ondersteunen. OLTP-databasesystemen worden vaak gebruikt voor orderinvoer, financiële transacties, klantrelatiebeheer en detailhandel via internet. Laatst gewijzigd: 2025-01-22 17:01

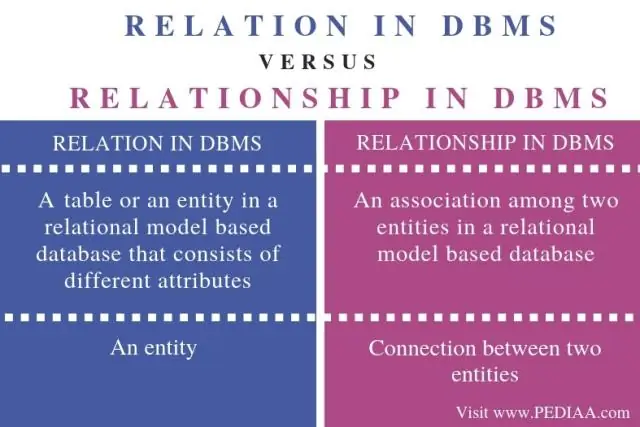

Integriteitsbeperkingen zijn een reeks regels. Het wordt gebruikt om de kwaliteit van informatie te behouden. Integriteitsbeperkingen zorgen ervoor dat de gegevensinvoer, -update en andere processen zodanig moeten worden uitgevoerd dat de gegevensintegriteit niet wordt aangetast. Laatst gewijzigd: 2025-06-01 05:06

Joyus wil het baanbrekende platform worden voor videogestuurde e-commerce. Het produceert video's zoals 'The Perfect Silk Blouse Revealed' en 'Figuur Flattering Dresses for Any Age' om reclame te maken voor merchandise. Gebruikers kunnen ook aanbevolen producten op de site kopen. Laatst gewijzigd: 2025-01-22 17:01

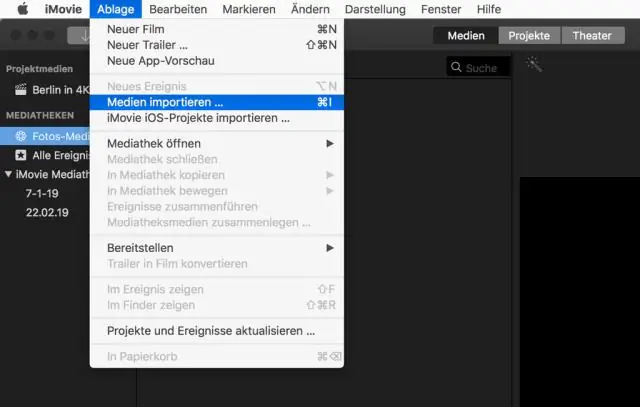

Volgens de ondersteuningswebsite van Apple ondersteunt iMovie het importeren en bewerken van MOV-filmbestanden. Maar het ondersteunt slechts enkele. mov-bestand dat is gecodeerd met DV, MPEG-2, MPEG-4, H. 264 of AIC. Laatst gewijzigd: 2025-01-22 17:01

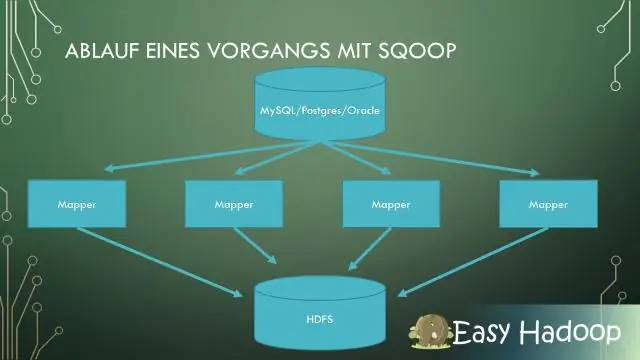

Als je gewoon de gegevens filtert en de gegevens in het geheugen passen, kan Postgres ongeveer 5-10 miljoen rijen per seconde ontleden (uitgaande van een redelijke rijgrootte van bijvoorbeeld 100 bytes). Als je aggregeert, zit je op ongeveer 1-2 miljoen rijen per seconde. Laatst gewijzigd: 2025-01-22 17:01

Net als zijn krachtigere voorganger is de T6 een instapmodel APS-C crop sensor DSLR die werkt met Canon EF- en EF-S-lenzen. In de T6 bevindt zich een 18 MP-sensor en een negenpunts autofocussysteem, aangedreven door Canon's DIGIC 4+ beeldprocessor. Het oorspronkelijke ISO-bereik is 100 tot 6.400, uitbreidbaar tot ISO 12.800. Laatst gewijzigd: 2025-06-01 05:06

Ga als volgt te werk om een lijst voor groepsmailing in Yahoo Mail in te stellen: Selecteer Contacten rechtsboven in de navigatiebalk van Yahoo Mail. Selecteer Lijsten. Selecteer Lijst maken in het onderstaande paneelLijsten. Laatst gewijzigd: 2025-01-22 17:01

Hieronder volgen typische Windows-sneltoetsen en hun Macintosh-equivalenten die van toepassing zijn op het besturingssysteem. Systeemsnelkoppelingen. Actie Windows Macintosh Windows minimaliseren Windows-logotoets +M COMMAND+M Nieuwe map CONTROL+N COMMAND+SHIFT+N Bestand openen CONTROL+O COMMAND+O Klembordinhoud plakken CONTROL+V COMMAND+V. Laatst gewijzigd: 2025-01-22 17:01

Stereokaarten met slechts twee audiokanalen hebben alleen de groene (uitgang), blauwe (ingang) en roze (microfoon) aansluitingen. Enkele geluidskaarten met 8 (7.1) audiokanalen beschikken niet over de grijze (Middle Surround Speakers) aansluiting. Laatst gewijzigd: 2025-01-22 17:01

In een relationele database moeten afzonderlijke tabellen afzonderlijke entiteiten vertegenwoordigen. Het draait allemaal om gegevens, als u vergelijkbare gegevens in meerdere groepen heeft, is het niet logisch om deze in meerdere tabellen op te slaan. Altijd beter om hetzelfde type gegevens op te slaan in een tabel (entiteit). Laatst gewijzigd: 2025-01-22 17:01

Om een aangepast Weebly-thema te maken, gaat u eerst naar het tabblad Ontwerp van de editor en kiest u een van de beschikbare thema's van Weebly. Klik vervolgens terug op het tabblad Ontwerpen op de knop "HTML/CSS bewerken" onderaan de zijbalk: hierdoor wordt de editor geopend. Laatst gewijzigd: 2025-01-22 17:01

Alle klantgegevens die zijn opgeslagen in Atlassian-cloudproducten en -services worden tijdens het transport via openbare netwerken versleuteld met Transport Layer Security (TLS) 1.2+ met Perfect Forward Secrecy (PFS) om ze te beschermen tegen ongeoorloofde openbaarmaking of wijziging. Alle back-upgegevens zijn versleuteld. Laatst gewijzigd: 2025-01-22 17:01

Pagina-indelingen. Paginalay-outs bepalen de lay-out en organisatie van knoppen, velden, S-Controls, Visualforce, aangepaste koppelingen en gerelateerde lijsten op objectrecordpagina's. Ze helpen ook bepalen welke velden zichtbaar, alleen-lezen en verplicht zijn. Gebruik paginalay-outs om de inhoud van recordpagina's voor uw gebruikers aan te passen. Laatst gewijzigd: 2025-01-22 17:01

Zoals we weten, worden de methoden update() en merge() in de slaapstand gebruikt om het object dat zich in de ontkoppelde staat bevindt om te zetten in persistentie. In dat geval moet Merge worden gebruikt. Het voegt de wijzigingen van het losgekoppelde object samen met een object in de sessie, als het bestaat. Laatst gewijzigd: 2025-01-22 17:01

1 byte = 8 bits. 1 kilobyte (K / Kb) = 2^10 bytes = 1.024 bytes. 1 megabyte (M / MB) = 2^20 bytes = 1.048.576bytes. 1 gigabyte (G / GB) = 2^30 bytes = 1.073.741.824bytes. Laatst gewijzigd: 2025-01-22 17:01

Om het huidige venster te minimaliseren: houd de Windows-toets ingedrukt en druk op de pijl-omlaag. Om hetzelfde venster te maximaliseren (als u niet naar een ander venster bent gegaan) houdt u de Windows-toets ingedrukt en drukt u op de pijl-omhoog. Een andere manier is om het menu van de controlebox op te roepen door op Alt+Spatiebalk te drukken en vervolgens op "n" voor minimaliseren of "x" te drukken” voor maximaliseren. Laatst gewijzigd: 2025-01-22 17:01

Netwerkaudit is een proces waarbij uw netwerk zowel software als hardware in kaart wordt gebracht. Het proces kan ontmoedigend zijn als het handmatig wordt gedaan, maar gelukkig kunnen sommige tools helpen een groot deel van het proces te automatiseren. De beheerder moet weten welke machines en apparaten op het netwerk zijn aangesloten. Laatst gewijzigd: 2025-01-22 17:01

Ja, maar u moet een aanvraag indienen om ELK van de andere doorstuuradressen te wijzigen naar uw huidige adres. Als u 2 eerdere adressen heeft en het eerste adres wordt doorgestuurd naar het tweede, SOLLICITEER dan om beide adressen te laten doorsturen naar uw nieuwe huidige adres. Zo doe je het het beste. Laatst gewijzigd: 2025-01-22 17:01

Bewaak het schijf-I/O-gebruik op servers met Linux en Windows OS. Typ eerst de opdracht top in de terminal om de belasting van uw server te controleren. Als de uitvoer niet bevredigend is, kijk dan in de wa-status om de status van IOPS lezen en schrijven op de harde schijf te kennen. Laatst gewijzigd: 2025-01-22 17:01

Duw de standaard naar beneden in de richting van de monitor totdat deze op zijn plaats vastklikt (de voet van de standaard komt voorbij het niveau van het bureau en u kunt een hoorbare 'klik' horen wanneer de vergrendeling is vergrendeld). Til de basis voorzichtig op om ervoor te zorgen dat de vergrendeling volledig is vergrendeld voordat u het scherm rechtop zet. Laatst gewijzigd: 2025-01-22 17:01

Kerning is het aanpassen van de ruimte tussen paren letters of tekens om ze visueel aantrekkelijker te maken, en is vooral belangrijk voor koppen of grote letters. (B) Optische tekenspatiëring past de afstand tussen aangrenzende tekens aan op basis van hun vorm. Laatst gewijzigd: 2025-01-22 17:01

Belastingstests worden uitgevoerd om het gedrag van een systeem te bepalen onder zowel normale als verwachte piekbelastingsomstandigheden. Het helpt om de maximale operationele capaciteit van een applicatie en eventuele knelpunten te identificeren en te bepalen welk element degradatie veroorzaakt. Laatst gewijzigd: 2025-01-22 17:01

Een unaire relatie is wanneer beide deelnemers aan de relatie dezelfde entiteit zijn. Bijvoorbeeld: vakken kunnen een vereiste zijn voor andere vakken. Een ternaire relatie is wanneer drie entiteiten deelnemen aan de relatie. Laatst gewijzigd: 2025-01-22 17:01

Een e-mail klonen: Klik in het Home-gebied op het pictogram 'E-mail klonen'. Opmerking: U kunt ook de map/e-mail zoeken in het gebied Comms en onder de vervolgkeuzelijst Acties op 'Klonen' klikken. Geef je gekloonde e-mail een titel. Kies in welke map de gekloonde e-mail zal verschijnen. Klik op 'Opslaan en bewerken' om het klonen van uw e-mail te voltooien. Laatst gewijzigd: 2025-01-22 17:01

Fast Wide of Ultra Wide kan tot 15 apparaten aanspreken. - Ultra Narrow of Ultra Wide is beperkt tot 1,5 meter kabellengte bij vier of meer apparaten. Laatst gewijzigd: 2025-01-22 17:01

2017 Precies, wie heeft Gartner overgenomen? Gartner verwerft CEB Gartner , 's werelds toonaangevende onderzoeks- en adviesbureau op het gebied van informatietechnologie, heeft zijn acquisitie van CEB Inc., de marktleider in het verstrekken van best practices en inzichten in talentmanagement.. Laatst gewijzigd: 2025-01-22 17:01

Controleren hoe je een bestand of map hebt gedeeld: Log in op dropbox.com. Klik op Bestanden. Navigeer naar het bestand of de map waarin u geïnteresseerd bent. Plaats de muisaanwijzer op het bestand of de map en klik op Delen. Als je een lijst met leden ziet, heb je leden aan je bestand of map toegevoegd. Als je een grijze cirkel ziet met een linkpictogram erin, heb je een link gedeeld. Laatst gewijzigd: 2025-01-22 17:01

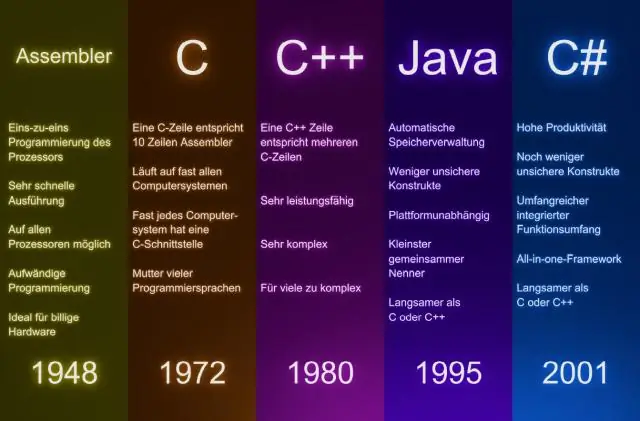

De tekenset voor elke computertaal kan worden gedefinieerd als: Het is de fundamentele grondstof van elke taal en ze worden gebruikt om informatie weer te geven. Deze karakters kunnen worden gecombineerd tot vormvariabelen. C gebruikt constanten, variabelen, operators, trefwoorden en uitdrukkingen als bouwstenen om een basis C-programma te vormen. Laatst gewijzigd: 2025-01-22 17:01

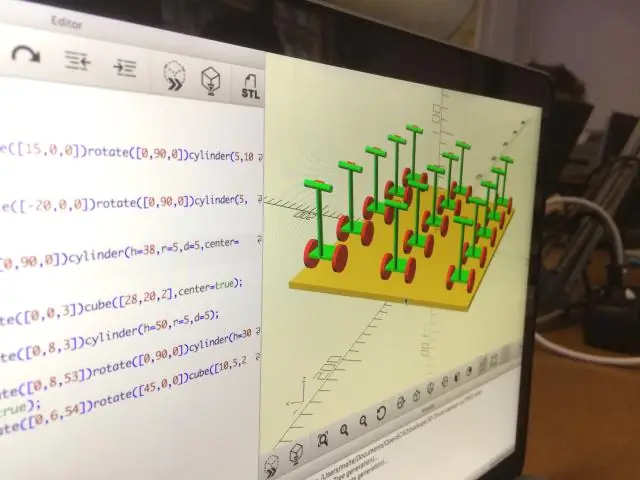

CAD, of computerondersteund ontwerp, verwijst naar alle software die door architecten, ingenieurs of bouwmanagers wordt gebruikt om precisietekeningen of illustraties van nieuwe gebouwen te maken als tweedimensionale tekeningen of driedimensionale modellen. Laatst gewijzigd: 2025-01-22 17:01

Robots kunnen binnenkort leraren vervangen. Sterker nog, ze zouden ze niet alleen kunnen vervangen, maar ze moeten en zullen dat ook doen. Robotleraren "worden nooit ziek, vergeten niet veel van wat ze geleerd hebben, werken 24/7 en kunnen overal leveren waar er een internetverbinding is", zegt Edtech-ondernemer DonaldClarke. Laatst gewijzigd: 2025-01-22 17:01

Mac OS X Installeer XQuartz op uw Mac, de officiële X-serversoftware voor Mac. Voer Toepassingen > Hulpprogramma's > XQuartz.app uit. Klik met de rechtermuisknop op het XQuartz-pictogram in het dock en selecteer Toepassingen > Terminal. In dit xterm-venster, ssh naar het linux-systeem van uw keuze met behulp van het -X-argument (veilig X11-forwarding). Laatst gewijzigd: 2025-01-22 17:01

Net als bij de iPhone 7 en 7 Plus verbergt de iPhone 8 de antenneband in een bijna onmerkbare strook nabij de bovenrand en achter het glas. Laatst gewijzigd: 2025-01-22 17:01