- Auteur Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:51.

- Laatst gewijzigd 2025-01-22 17:35.

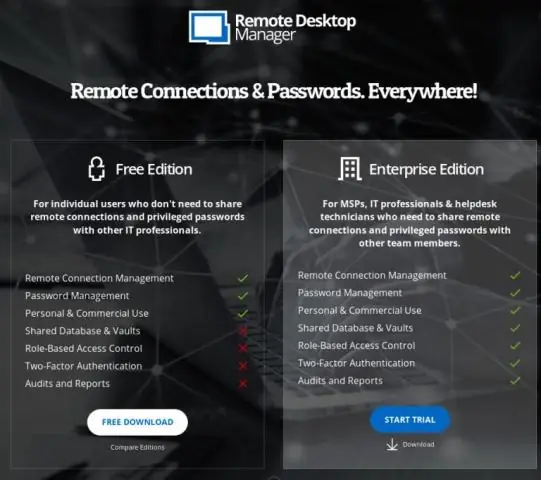

Rol - gebaseerde toegangscontrole neemt de privileges die bij elk horen rol in het bedrijf en brengt ze rechtstreeks in kaart in de systemen die worden gebruikt voor toegang tot IT-middelen. Geïmplementeerd correct, stelt het gebruikers in staat om activiteiten uit te voeren - en alleen die activiteiten - toegestaan door hun rol.

Als u dit in overweging neemt, wat is op rollen gebaseerde toegangscontrole? Hoe zou u het implementeren?

Rol - gebaseerde toegangscontrole (RBAC) is een methode om het netwerk te beperken toegang gebaseerd op de rollen van individuele gebruikers binnen een onderneming. RBAC laat medewerkers hebben toegang alleen rechten op de informatie die ze nodig hebben doen hun baan en weerhoudt hen ervan om toegang krijgen tot informatie die niet op hen van toepassing is.

Op dezelfde manier, hoe implementeer je RBAC? RBAC: 3 stappen om te implementeren

- Definieer de bronnen en services die u aan uw gebruikers levert (d.w.z. e-mail, CRM, bestandsshares, CMS, enz.)

- Maak een bibliotheek met rollen: match functiebeschrijvingen met bronnen van #1 die elke functie nodig heeft om hun taak te voltooien.

- Wijs gebruikers toe aan gedefinieerde rollen.

Wat is in dit opzicht het voordeel van op rollen gebaseerde toegangscontrole?

Het bedrijf voordelen van rol - gebaseerde toegangscontrole Rol - gebaseerde toegangscontrole omvat onder andere rol machtigingen, gebruiker rollen , en kan worden gebruikt om tegemoet te komen aan meerdere behoeften van organisaties, van beveiliging en naleving tot efficiëntie en kosten controle.

Wat is op rollen gebaseerde autorisatie?

Rol - gebaseerde autorisatie controles zijn declaratief - de ontwikkelaar integreert ze in hun code, tegen een controller of een actie binnen een controller, met vermelding van rollen waarvan de huidige gebruiker lid moet zijn om toegang te krijgen tot de gevraagde bron.

Aanbevolen:

Hoe wordt digitale handtekening geïmplementeerd?

Om een digitale handtekening te maken, maakt ondertekeningssoftware - zoals een e-mailprogramma - een eenrichtingshash van de elektronische gegevens die moeten worden ondertekend. De privésleutel wordt vervolgens gebruikt om de hash te versleutelen. De versleutelde hash - samen met andere informatie, zoals het hash-algoritme - is de digitale handtekening

Hoe wordt de methode geïmplementeerd in Android Studio?

Methoden van een interface of abstracte klasse implementeren Klik in het menu Code op Methoden implementeren Ctrl+I. U kunt ook met de rechtermuisknop ergens in het klassenbestand klikken, vervolgens op Alt+Insert genereren klikken en Methoden implementeren selecteren. Selecteer de methoden die u wilt implementeren. Klik OK

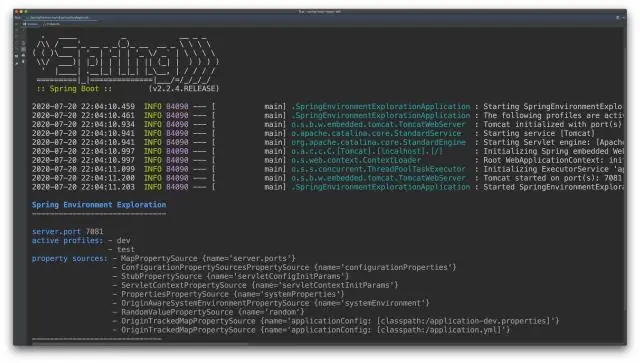

Hoe wordt de Spring Boot-applicatie geïmplementeerd?

Spring Boot-applicaties kunnen eenvoudig in JAR-bestanden worden verpakt en als zelfstandige applicaties worden ingezet. Dit wordt gedaan door de spring-boot-maven-plugin. De plug-in wordt automatisch toegevoegd aan pom. xml zodra het Spring-project is gemaakt via Spring Initializr als een Maven-project

Hoe werkt op rollen gebaseerde authenticatie?

Op rollen gebaseerde toegangscontrole (RBAC) is een methode om netwerktoegang te beperken op basis van de rollen van individuele gebruikers binnen een onderneming. RBAC geeft werknemers alleen toegangsrechten tot de informatie die ze nodig hebben om hun werk te doen en voorkomt dat ze toegang krijgen tot informatie die niet op hen van toepassing is

Wat is het voordeel van op rollen gebaseerde toegangscontrole?

De zakelijke voordelen van op rollen gebaseerde toegangscontrole Op rollen gebaseerde toegangscontrole omvat onder meer rolmachtigingen, gebruikersrollen en kan worden gebruikt om in te spelen op meerdere behoeften van organisaties, van beveiliging en naleving tot efficiëntie en kostenbeheersing