- Auteur Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:51.

- Laatst gewijzigd 2025-01-22 17:35.

Dreigingsmodellering is een procedure voor het optimaliseren van het netwerk veiligheid door doelstellingen en kwetsbaarheden te identificeren en vervolgens tegenmaatregelen te definiëren om de effecten van te voorkomen of te verminderen gevaren naar het systeem.

Wat is een model voor beveiligingsrisico's?

Modellering van beveiligingsbedreigingen , of dreigingsmodellering , is een proces van het beoordelen en documenteren van de veiligheidsrisico's . Met technieken zoals identificatie van toegangspunten, privilegegrenzen en bedreiging bomen, kunt u strategieën identificeren om het potentieel te verminderen gevaren naar uw systeem.

Bovendien, op welke drie manieren kunnen mensen met Threat Modeling beginnen? je zult begin met heel eenvoudig methoden zoals vragen "wat is uw" dreigingsmodel ?” en brainstormen over gevaren . Die kunnen werken voor een beveiligingsexpert, en ze kunnen voor jou werken. Van daaruit leer je over drie strategieën voor dreigingsmodellering : focus op assets, focus op aanvallers en focus op software.

Hoe voer je dan een dreigingsmodel uit?

Hier zijn 5 stappen om uw systeem te beveiligen door middel van dreigingsmodellering

- Stap 1: Identificeer beveiligingsdoelstellingen.

- Stap 2: Identificeer activa en externe afhankelijkheden.

- Stap 3: Identificeer vertrouwenszones.

- Stap 4: Identificeer potentiële bedreigingen en kwetsbaarheden.

- Stap 5: Documenteer het dreigingsmodel.

Waarom is dreigingsmodellering belangrijk?

Dreigingsmodellering helpt bij het identificeren, opsommen, communiceren en begrijpen gevaren en mitigaties om de applicatie-assets te beschermen. Het helpt bij het opstellen van een geprioriteerde lijst met beveiligingsverbeteringen. Als het op de juiste manier wordt gedaan, biedt het een duidelijk beeld van elk product dat beveiligingsinspanningen rechtvaardigt.

Aanbevolen:

Wat is RMF-cyberbeveiliging?

Het Risk Management Framework (RMF) is het “gemeenschappelijke kader voor informatiebeveiliging” voor de federale overheid en haar contractanten. De gestelde doelen van RMF zijn: Het verbeteren van de informatiebeveiliging. Het versterken van risicomanagementprocessen. Om wederkerigheid tussen federale agentschappen aan te moedigen

Wat is misleiding in cyberbeveiliging?

Misleidingstechnologie is een opkomende categorie van cyberbeveiligingsverdediging. Misleidingstechnologie maakt een meer proactieve beveiligingshouding mogelijk door te proberen de aanvallers te misleiden, ze te detecteren en ze vervolgens te verslaan, zodat de onderneming weer normaal kan functioneren

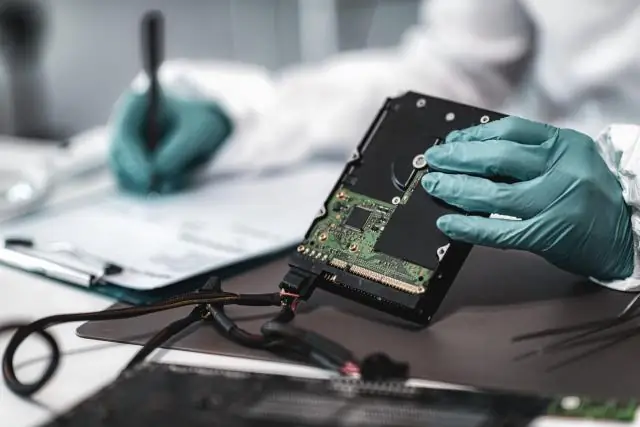

Wat is cyberbeveiliging en digitaal forensisch onderzoek?

Hoewel beide zich richten op de bescherming van digitale activa, benaderen ze het vanuit twee verschillende hoeken. Digitaal forensisch onderzoek behandelt de nasleep van het incident in een onderzoeksrol, terwijl cyberbeveiliging meer gericht is op het voorkomen en detecteren van aanvallen en het ontwerpen van veilige systemen

Wat betekent cyberbeveiliging?

Een definitie van cyberbeveiliging Cyberbeveiliging verwijst naar het geheel van technologieën, processen en praktijken die zijn ontworpen om netwerken, apparaten, programma's en gegevens te beschermen tegen aanvallen, schade of ongeoorloofde toegang

Wat is A&A in cyberbeveiliging?

DOI-beveiligingsbeoordeling en autorisatie. Het A&A-proces is een uitgebreide beoordeling en/of evaluatie van een informatiesysteembeleid, technische/niet-technische beveiligingscomponenten, documentatie, aanvullende waarborgen, beleid en kwetsbaarheden