- Auteur Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:51.

- Laatst gewijzigd 2025-01-22 17:35.

Het is de Verwerken om beveiligingsproblemen in een toepassing te identificeren door het systeem of netwerk te evalueren met verschillende kwaadaardige technieken. Zodra de kwetsbaarheid is geïdentificeerd, wordt deze gebruikt om het systeem te misbruiken om toegang te krijgen tot gevoelige informatie.

Wat houdt penetratietesten precies in?

Penetratietesten , ook wel genoemd pen testen of ethisch hacken, is de praktijk van testen een computersysteem, netwerk of webtoepassing om te zoeken veiligheid kwetsbaarheden waar een aanvaller misbruik van kan maken. Het belangrijkste doel van penetratie testen is te identificeren veiligheid zwakke punten.

Naast bovenstaande, wat is penetratietesten met een voorbeeld? Voorbeelden van Penetratietesten Tools NMap- Deze tool wordt gebruikt voor het scannen van poorten, identificatie van het besturingssysteem, het traceren van de route en voor het scannen van kwetsbaarheden. Nessus- Dit is een traditionele tool voor op netwerken gebaseerde kwetsbaarheden. Pass-The-Hash - Deze tool wordt voornamelijk gebruikt voor het kraken van wachtwoorden.

Men kan zich ook afvragen, wat zijn de stappen bij penetratietesten?

De 7 fasen van penetratie testen zijn: Pre-engagement acties, verkenning, dreigingsmodellering en identificatie van kwetsbaarheden, exploitatie, post-exploitatie, rapportage en oplossing en hernieuwde testen . Je hebt misschien verschillende fasen gehoord of je eigen aanpak gebruikt, ik gebruik deze omdat ik ze effectief vind.

Hoe lang duurt een penetratietest?

1 - 3 weken

Aanbevolen:

Wat is het verschil tussen de toestand van het hele rapport en het gedeeltelijke rapport?

Voor niet-gerelateerde items in een lijst (zoals in de experimenten van Nieuwenstein & Potter, 2006) wordt het hele rapport beïnvloed door het totale aantal items in een reeks, terwijl een gedeeltelijk rapport slechts minimaal wordt beïnvloed door het totale aantal items, als er maar twee moeten worden gemeld

Wat is het verschil tussen het geschatte uitvoeringsplan en het daadwerkelijke uitvoeringsplan?

2 antwoorden. Het geschatte uitvoeringsplan wordt uitsluitend gegenereerd op basis van de statistieken die SQL Server heeft - zonder de query daadwerkelijk uit te voeren. Het daadwerkelijke uitvoeringsplan is precies dat - het daadwerkelijke uitvoeringsplan dat werd gebruikt bij het daadwerkelijk uitvoeren van de query

Wat is het grootste nadeel van het gebruik van het RAD-model?

Wat is het grootste nadeel van het gebruik van het RAD-model? Toelichting: De klant kan een onrealistische productvisie creëren waardoor een team functionaliteit over- of onderontwikkeld. Ook zijn de gespecialiseerde en bekwame ontwikkelaars niet gemakkelijk beschikbaar

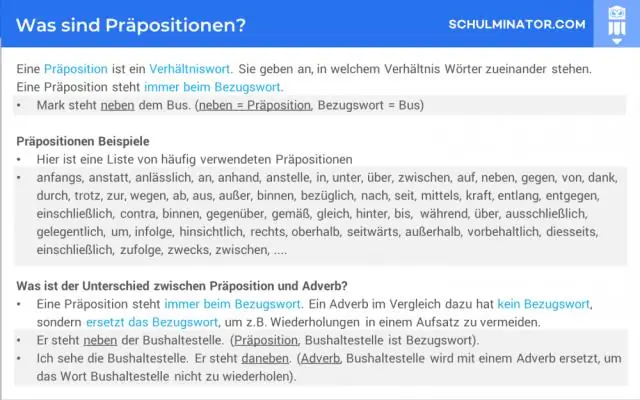

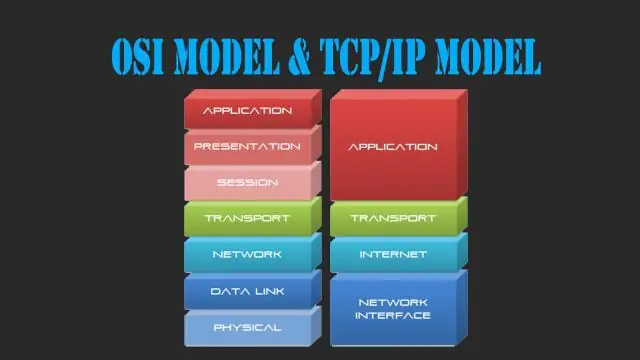

Wat is het verschil tussen het OSI-model en het TCP IP-model?

1. OSI is een generieke, protocolonafhankelijke standaard die fungeert als communicatiegateway tussen het netwerk en de eindgebruiker. Het TCP/IP-model is gebaseerd op standaardprotocollen waarrond internet zich heeft ontwikkeld. Het is een communicatieprotocol waarmee hosts via een netwerk kunnen worden aangesloten

Wat is het verschil tussen het insluiten van een diagram en het koppelen van een diagram?

Wat is het verschil tussen het insluiten van een diagram en het koppelen van een diagram? een ingesloten grafiek is statisch en verandert niet automatisch als het werkblad dat wel doet. een gekoppelde grafiek wordt automatisch bijgewerkt wanneer de grafiek wordt bijgewerkt in Excel