- Auteur Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:51.

- Laatst gewijzigd 2025-01-22 17:35.

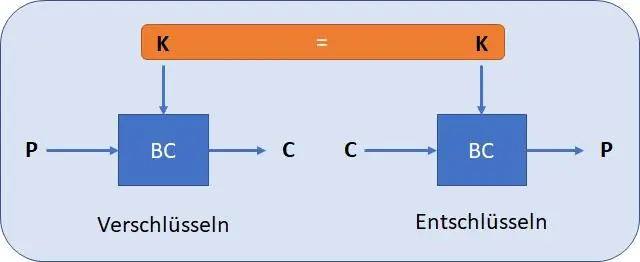

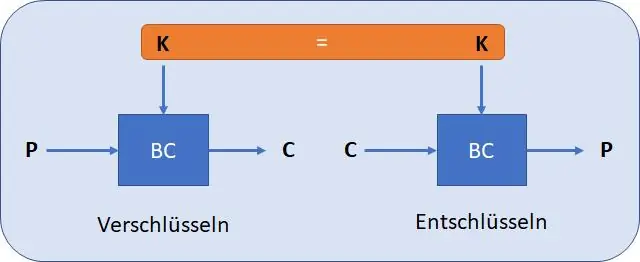

Symmetrisch - toets algoritmen gebruiken een enkele gedeelde toets ; om gegevens geheim te houden, moet u dit bewaren toets geheim. In sommige gevallen sleutels zijn willekeurig gegenereerd met behulp van een random number generator (RNG) of pseudorandom number generator (PRNG). Een PRNG is een computer algoritme die gegevens produceert die willekeurig lijken bij analyse.

Hoe worden dienovereenkomstig asymmetrische sleutels gegenereerd?

Bijvoorbeeld, asymmetrische encryptie bestaat uit een drievoudige Gen, Enc en Dec waarbij Gen staat voor de toets paar generatie. En de toets pair bestaat natuurlijk uit een publiek en een privaat deel. RSA begint eigenlijk met: genereren twee grote willekeurige priemgetallen, begint het niet per se met een enkel getal.

Bovendien, hoe werken symmetrische sleutels? Symmetrische encryptie is een soort van encryptie waar maar één toets (een geheim toets ) wordt gebruikt om zowel elektronische informatie te coderen als te decoderen. Door het gebruiken van symmetrische encryptie algoritmen, worden gegevens geconverteerd naar een vorm die niet kan worden begrepen door iemand die doet het geheim niet bezitten toets om het te ontcijferen.

Hoe maak je op deze manier een symmetrische sleutel?

Om identieke symmetrische sleutels op twee verschillende servers te maken

- Maak in Object Explorer verbinding met een instantie van Database Engine.

- Klik op de balk Standaard op Nieuwe query.

- Maak een sleutel door de volgende instructies CREATE MASTER KEY, CREATE CERTIFICATE en CREATE SYMMETRIC KEY uit te voeren.

Waar worden symmetrische sleutels gebruikt?

Gebruik in moderne computersystemen Symmetrische encryptie algoritmen worden in veel moderne computersystemen gebruikt om de gegevensbeveiliging en de privacy van gebruikers te verbeteren. de geavanceerde Encryptie Standaard (AES) die wijdverbreid is gebruikt in zowel beveiligde berichtentoepassingen als cloudopslag is een prominent voorbeeld van een symmetrisch cijfer.

Aanbevolen:

Hoe worden symmetrische sleutels gedeeld?

Symmetrische sleutelcryptografie is een coderingssysteem waarbij de afzender en ontvanger van een bericht een enkele gemeenschappelijke sleutel delen die wordt gebruikt om het bericht te coderen en te decoderen

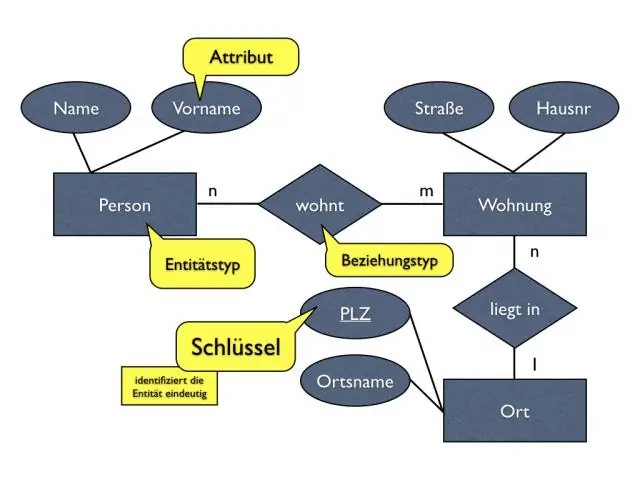

Wat zijn primaire sleutels en externe sleutels?

Relatie tussen primaire sleutel en externe sleutel Een primaire sleutel identificeert op unieke wijze een record in de relationele databasetabel, terwijl een externe sleutel verwijst naar het veld in een tabel dat de primaire sleutel is van een andere tabel

Hoe wordt het JWT-token gegenereerd?

JWT of JSON Web Token is een string die wordt verzonden in HTTP-verzoek (van client naar server) om de authenticiteit van de client te valideren. JWT is gemaakt met een geheime sleutel en die geheime sleutel is privé voor jou. Wanneer u een JWT van de client ontvangt, kunt u die JWT verifiëren met deze geheime sleutel

Hoe worden symmetrische en asymmetrische sleutels samen gebruikt?

Asymmetrische en symmetrische encryptie worden meestal samen gebruikt: gebruik een asymmetrisch algoritme zoals RSA om iemand veilig een AES (symmetrische) sleutel te sturen. De symmetrische sleutel wordt de sessiesleutel genoemd; een nieuwe sessiesleutel kan periodiek opnieuw worden verzonden via RSA. Deze aanpak maakt gebruik van de sterke punten van beide cryptosystemen

Moet CSR op de server worden gegenereerd?

Nee. Het is niet nodig om de CSR te genereren op de computer waarop u het resulterende certificaat wilt hosten. De CSR moet wel worden gegenereerd met behulp van de bestaande privésleutel waarmee het certificaat uiteindelijk wordt gekoppeld, of de bijbehorende privésleutel wordt gegenereerd als onderdeel van het CSR-creatieproces