Inhoudsopgave:

- Auteur Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:51.

- Laatst gewijzigd 2025-01-22 17:35.

Nessus is een beveiliging op afstand scannen gereedschap, dat scant een computer en geeft een waarschuwing als deze iets ontdekt kwetsbaarheden die kwaadwillende hackers kunnen gebruiken om toegang te krijgen tot elke computer die u op een netwerk hebt aangesloten.

Evenzo vragen mensen, op welke kwetsbaarheden scant Nessus?

Voorbeelden van kwetsbaarheden en blootstellingen waarop Nessus kan scannen zijn:

- Kwetsbaarheden die ongeautoriseerde controle of toegang tot gevoelige gegevens op een systeem mogelijk maken.

- Verkeerde configuratie (bijv. open e-mailrelay, ontbrekende patches, enz.).

Weet ook, wat is een voordeel van het gebruik van Nessus? Er zijn significante voordelen tot Nessus over veel andere producten, maar er zijn ook enkele nadelen . Krachtige vastlegging van gegevens met minimale gevolgen voor de rapportage van resultaten op het netwerk. Forceert een gecentraliseerde serverarchitectuur waarbij alle scans vanaf één server plaatsvinden. Lage eigendomskosten.

Hoe voer je dan een Nessus-kwetsbaarheidsscan uit?

Procedure: uw eerste kwetsbaarheidsscan uitvoeren met Nessus

- Stap 1: Een scan maken. Nadat u Nessus hebt geïnstalleerd en gestart, bent u klaar om te beginnen met scannen.

- Stap 2: Kies een scansjabloon. Klik vervolgens op de scansjabloon die u wilt gebruiken.

- Stap 3: Configureer scaninstellingen.

- Stap 4: Uw resultaten bekijken.

- Stap 5: Rapportage van uw resultaten.

Hoe werkt een kwetsbaarheidsscanner?

De kwetsbaarheidsscanner gebruikt een database om details over het aanvalsoppervlak van het doelwit te vergelijken. De database verwijst naar bekende fouten, codeerfouten, afwijkingen in de pakketconstructie, standaardconfiguraties en mogelijke paden naar gevoelige gegevens die door aanvallers kunnen worden misbruikt.

Aanbevolen:

Wat doet buitentoepassing?

OUTER APPLY retourneert zowel rijen die een resultaatset produceren als rijen die dat niet doen, met NULL-waarden in de kolommen die worden geproduceerd door de tabelwaardefunctie. BUITENSTE TOEPASSING werk als LINKER BUITENSTE JOIN

Wat is Nessus Security Center?

SecurityCenter is een uitgebreide oplossing voor kwetsbaarheidsanalyse die volledig inzicht biedt in de beveiligingspositie van uw gedistribueerde en complexe IT-infrastructuur

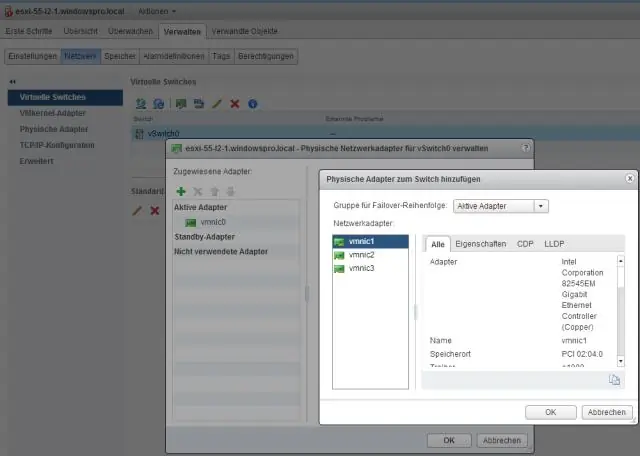

Wat is een NIC-teamingbeleid en wat doet het?

In de eenvoudigste bewoordingen betekent NIC-teaming dat we meerdere fysieke NIC's op een bepaalde ESXi-host nemen en deze combineren in een enkele logische link die bandbreedte-aggregatie en redundantie biedt aan een vSwitch. NIC-teaming kan worden gebruikt om de belasting te verdelen over de beschikbare uplinks van het team

Wat is de OOM-killer wanneer hij draait en wat hij doet?

De OOM Killer werkt door alle lopende processen te beoordelen en ze een slechtheidsscore toe te kennen. Het proces met de hoogste score is het proces dat wordt gedood. De OOM Killer kent een slechtheidsscore toe op basis van een aantal criteria

Wat is de Krbtgt en wat doet hij?

Elk Active Directory-domein heeft een bijbehorend KRBTGT-account dat wordt gebruikt om alle Kerberos-tickets voor het domein te coderen en te ondertekenen. Het is een domeinaccount zodat alle beschrijfbare domeincontrollers het accountwachtwoord kennen om Kerberos-tickets te decoderen voor validatie